Microsoft Azure SSO

本ガイドでは、Microsoft Azure を使用して EngageLab プラットフォームで SAML シングルサインオン (SSO) を設定する方法について説明します。

詳細な手順については、EngageLab の SSO 設定 ページガイドを参照してください。

前提条件

- Microsoft Azure の管理者アクセス権を持っていること

- EngageLab アカウントを登録し、組織を作成していること。また、組織が SSO 権限を持っている必要があります(有効化されていない場合は、営業担当者に連絡してください)。

Azure で SAML アプリケーションを作成する

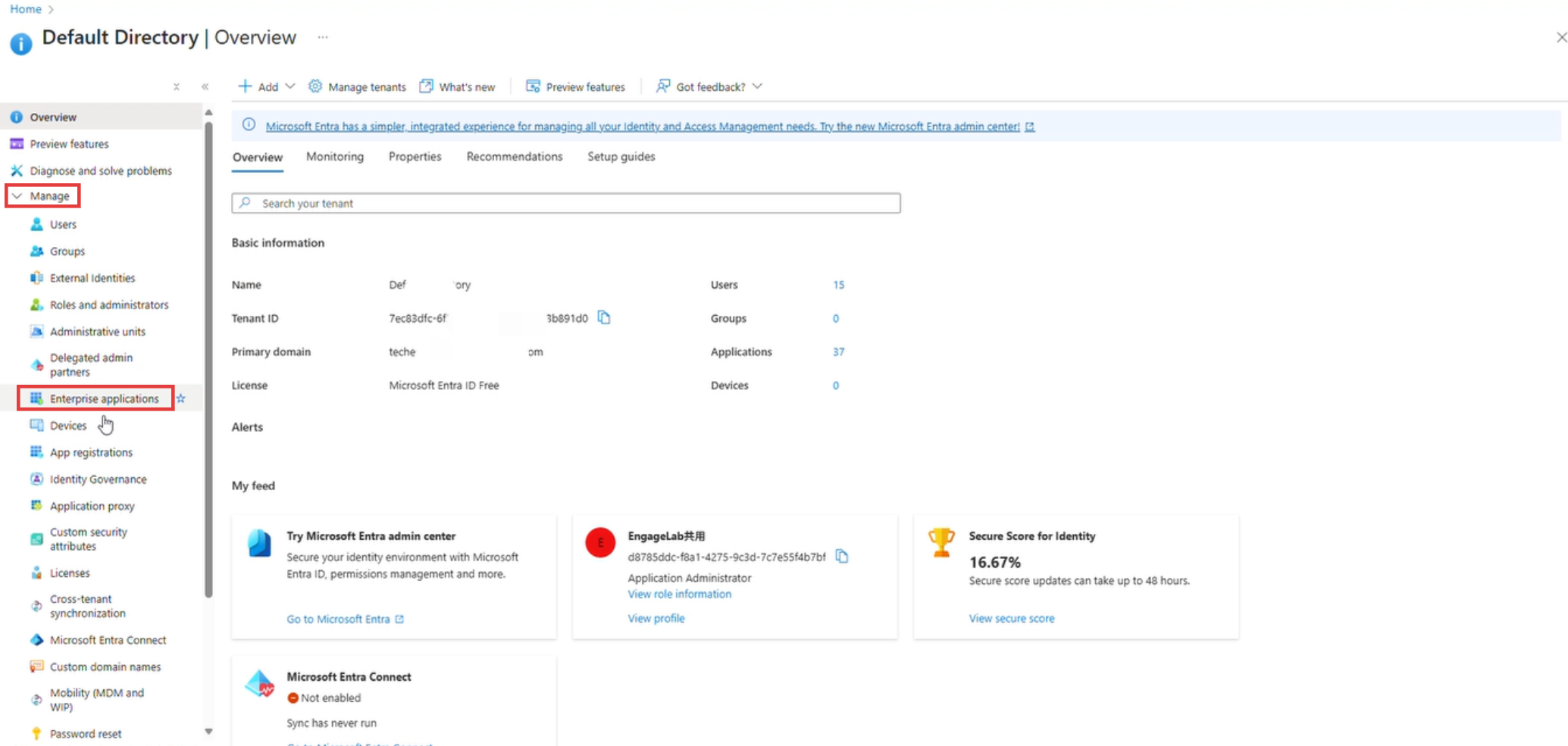

- Microsoft Azure 管理センターにログインし、任意のエントリから 「Microsoft Entra ID を管理」 をクリックします。

- 「管理 > 企業アプリケーション」 ページに移動します。

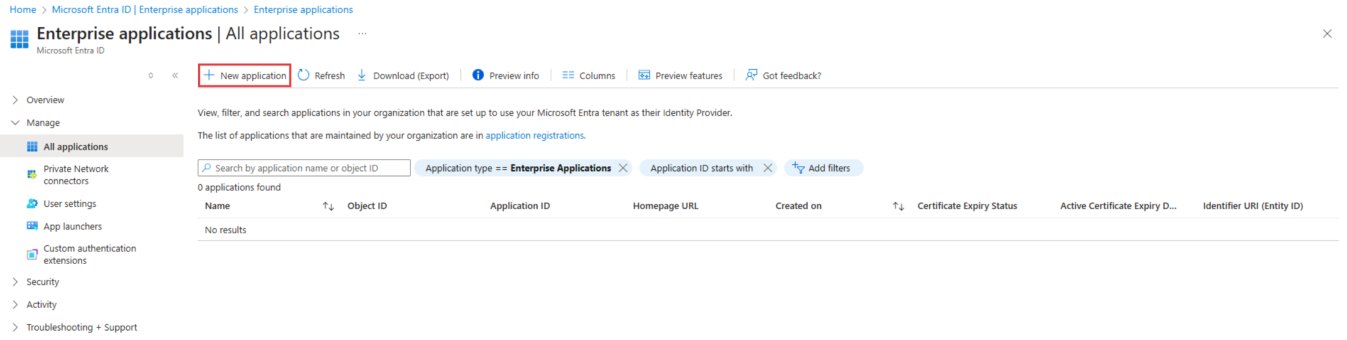

- 「新しいアプリケーション」 をクリックします。

- アプリケーション名を入力し、作成を完了します。

アプリケーション名はカスタマイズ可能です。クリック後、システムが読み込むまで数秒待ちます。

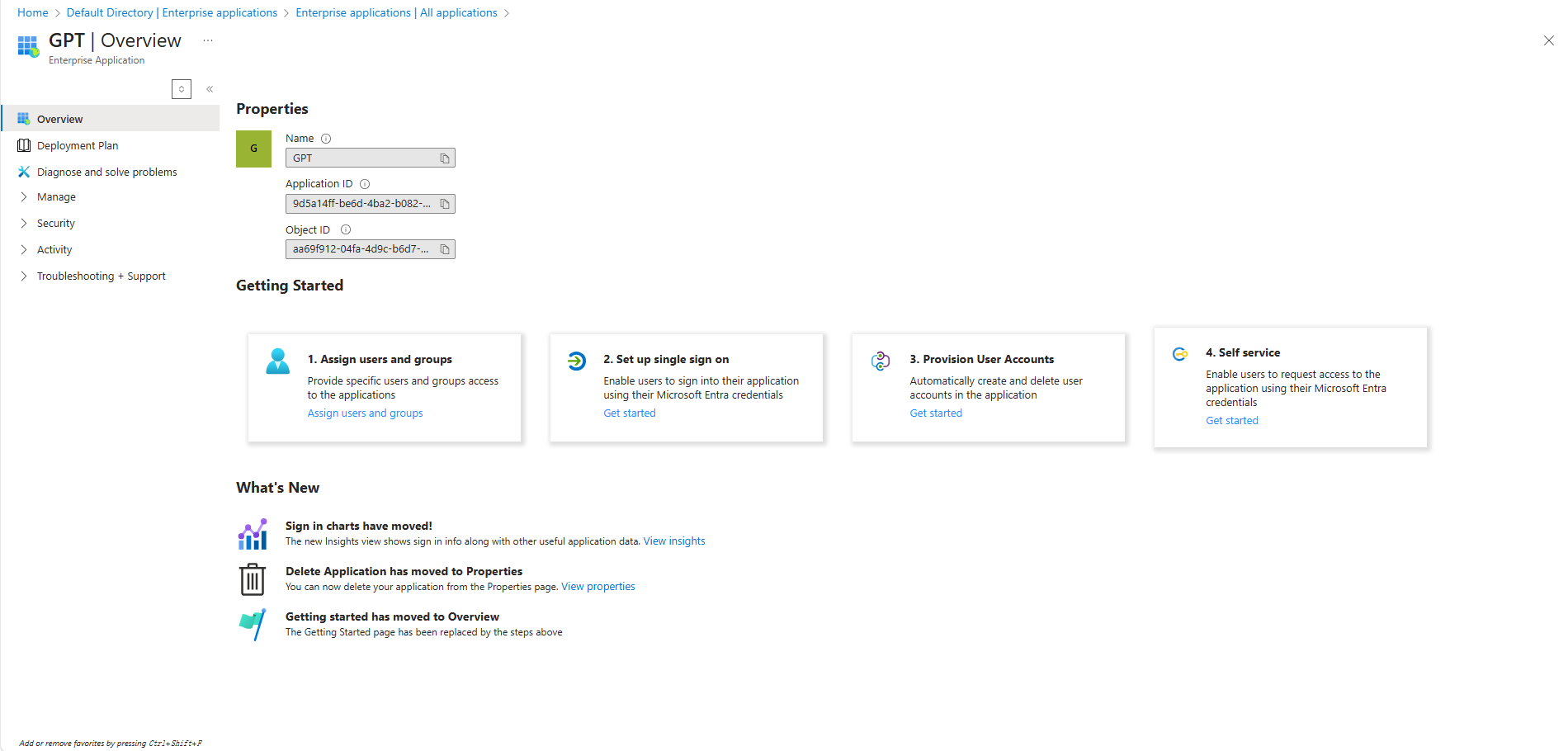

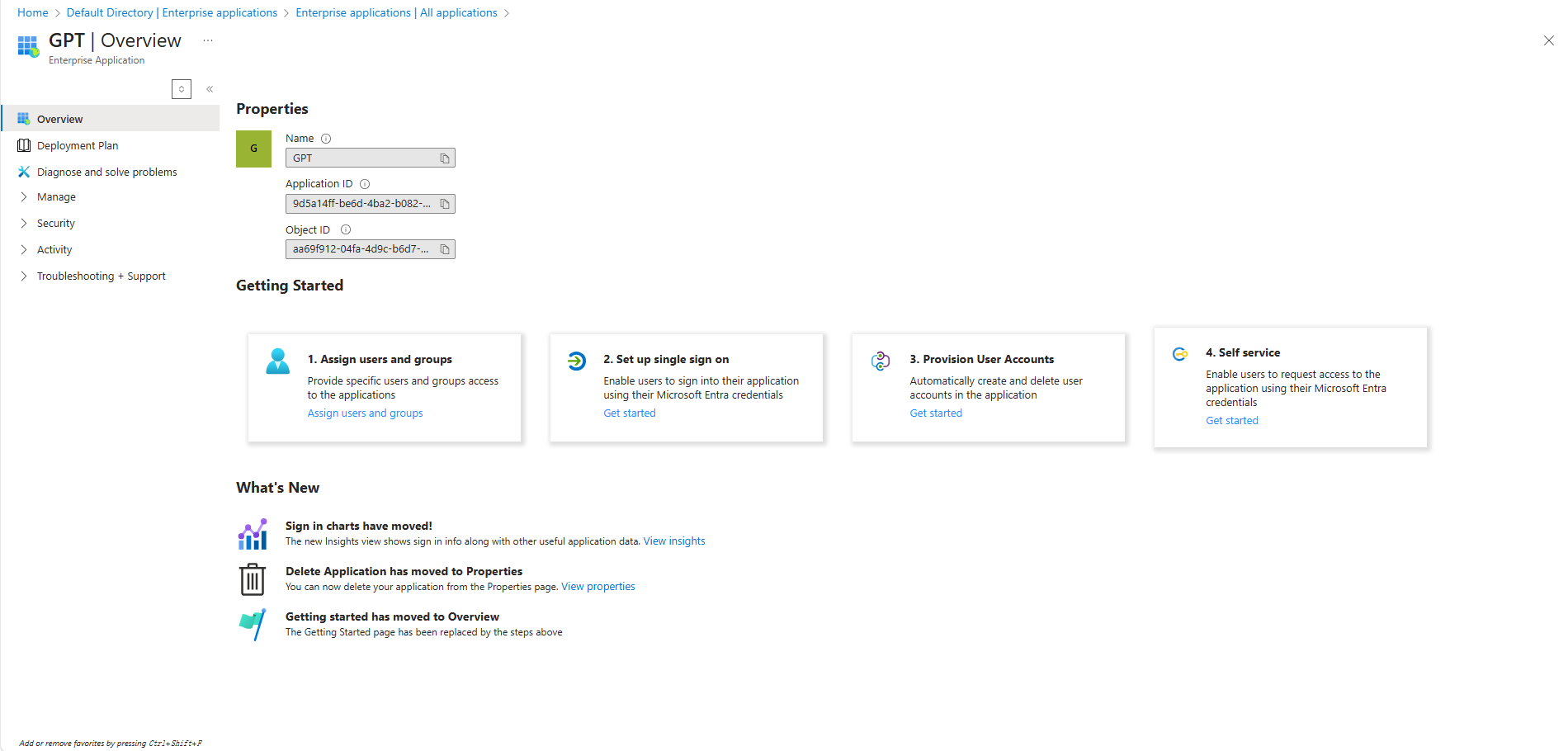

- システムは自動的にアプリケーション設定ページに移動します。

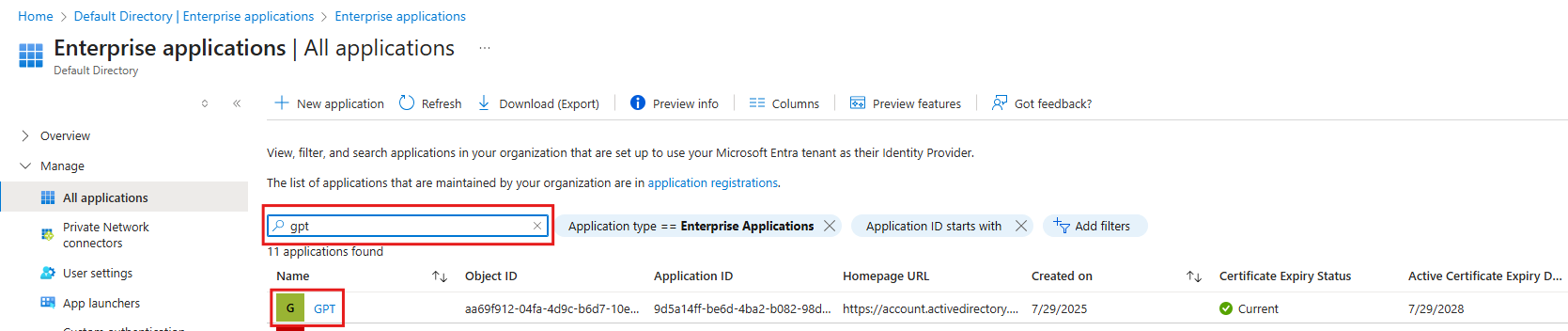

- アプリケーションを後で編集する必要がある場合は、「企業アプリケーション > すべてのアプリケーション」 に移動し、検索ボックスでアプリケーション名またはオブジェクト ID を入力して検索し、アプリケーションを選択します。

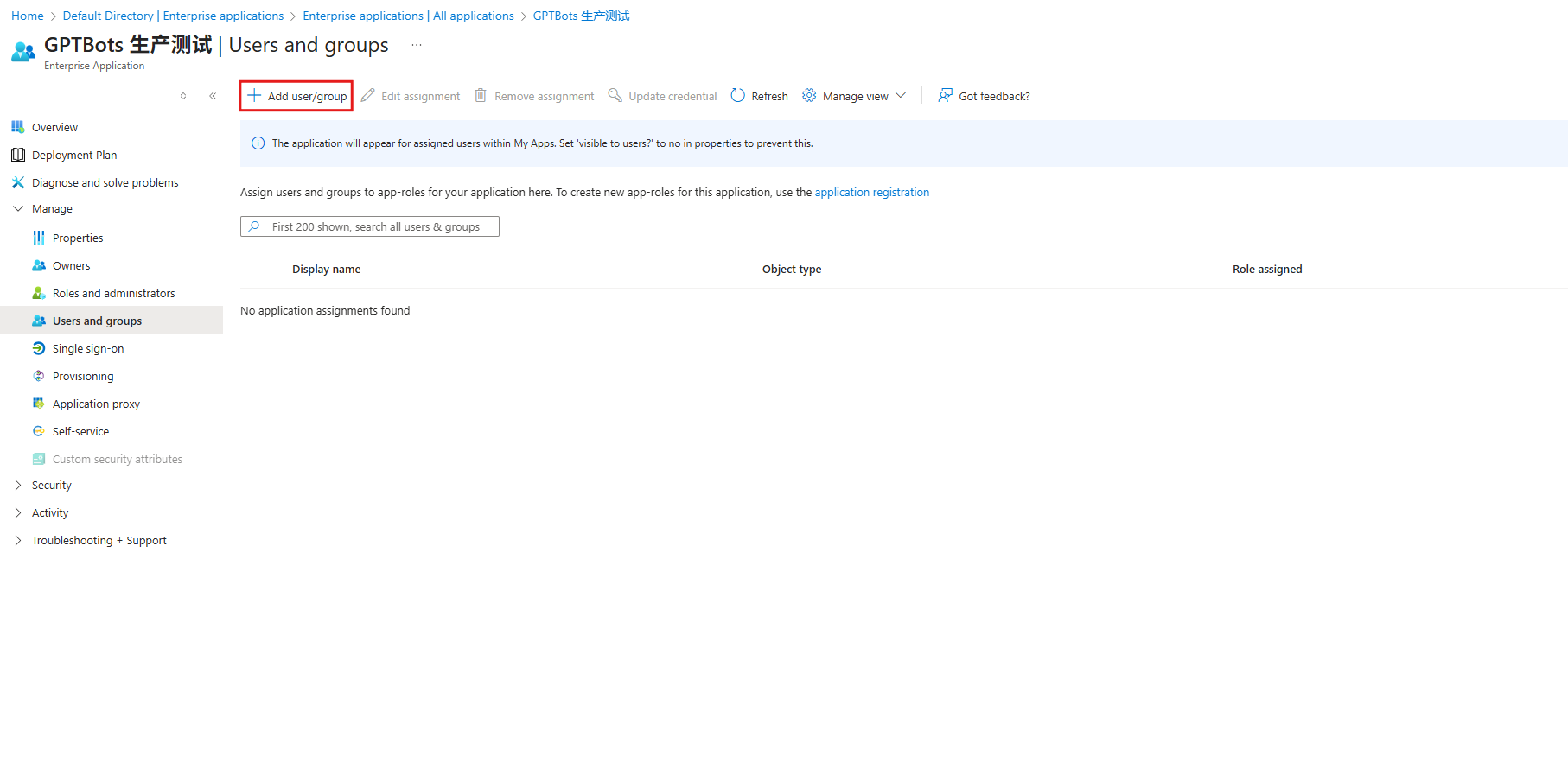

組織メンバーを追加する

アプリケーションを追加した後、EngageLab 組織にアクセスを許可されたすべてのメンバーをアプリケーションに追加する必要があります。メンバーを追加しないと、ログインできません。「企業アプリケーション > ユーザーとグループの割り当て」 でいつでもメンバーを追加または削除できます。

注意:メンバーの Azure プロファイルに設定されたメールアドレス(Azure ログインユーザー名ではなく)は、EngageLab のアカウントメールアドレスと一致している必要があります。

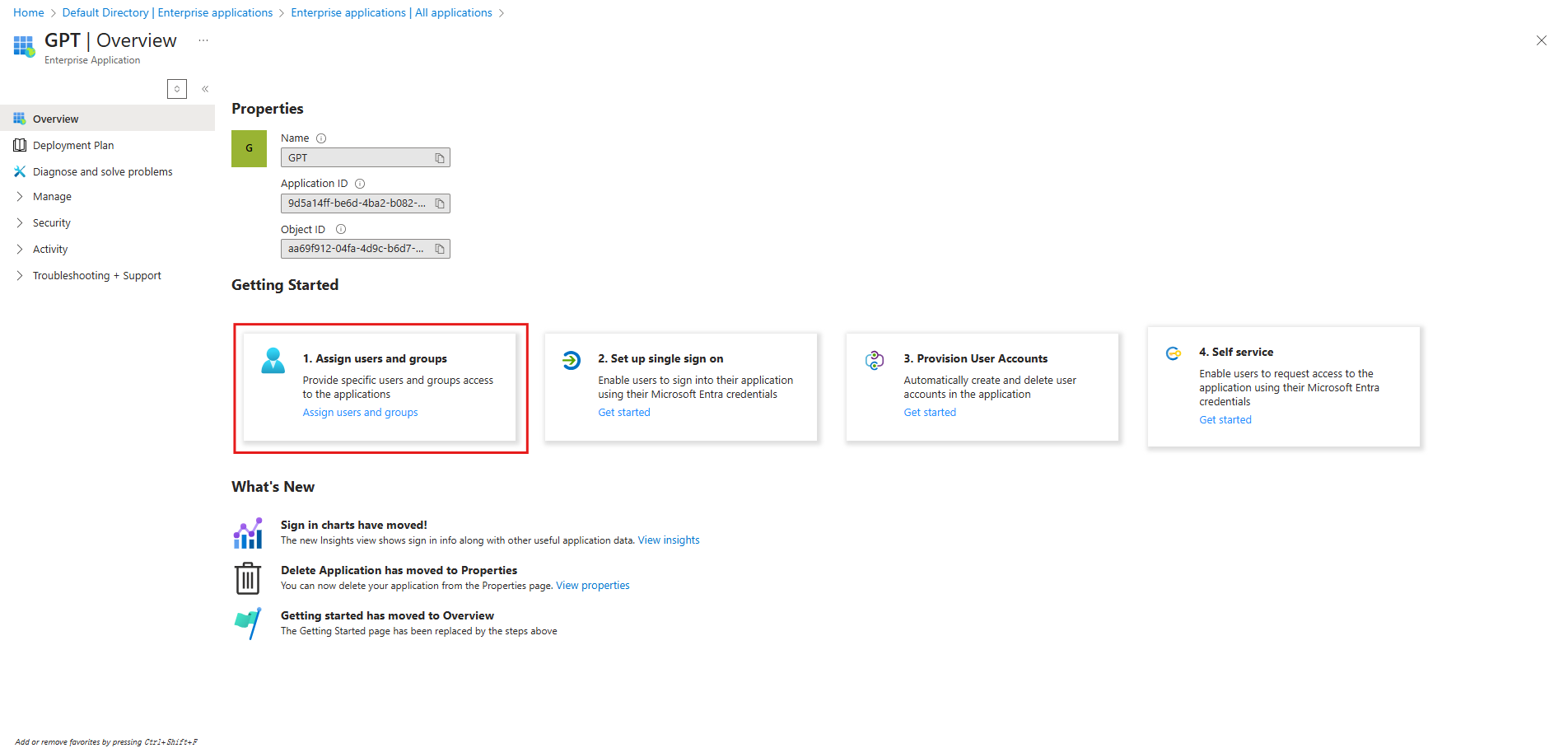

- Azure アプリケーション設定ページで 「ユーザーとグループの割り当て」 をクリックします。

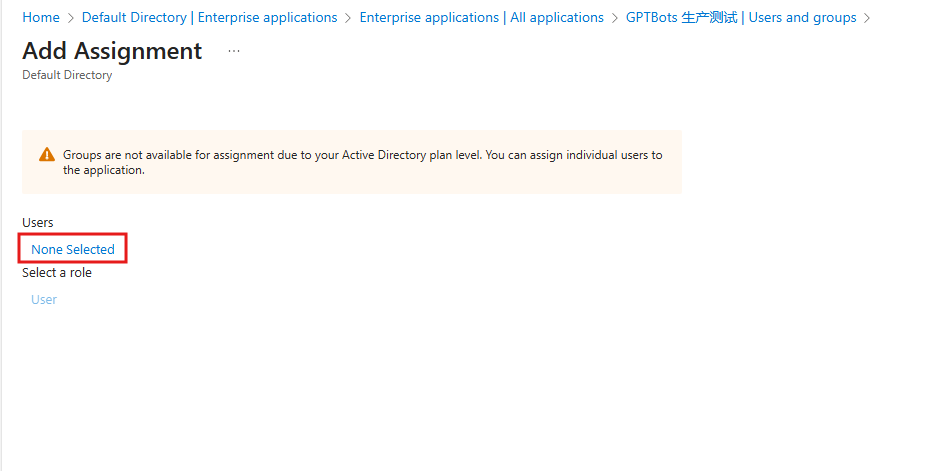

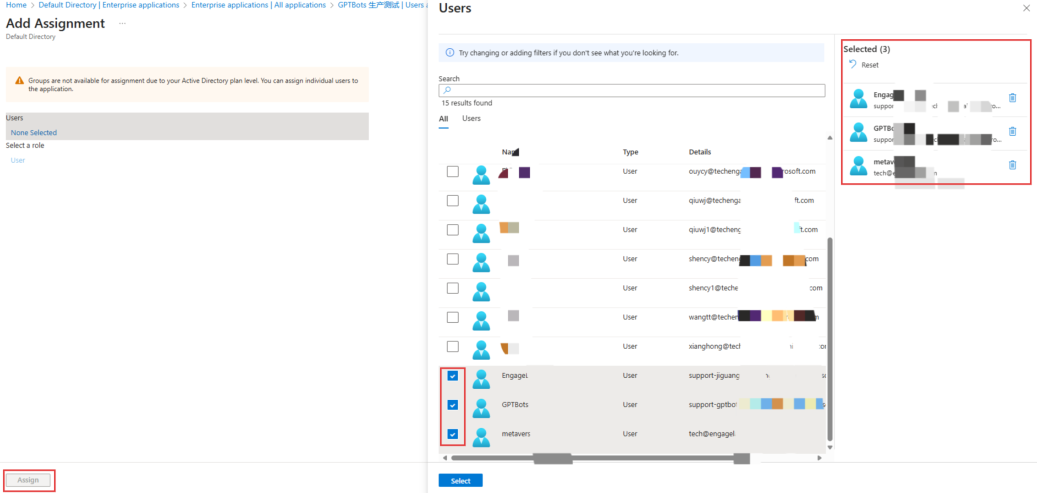

- 「ユーザー/グループを追加 > 未選択」 をクリックします。

- 必要なユーザーを選択し、右側の 「選択済み」 に表示されていることを確認します。「選択 > 割り当て」 をクリックして追加を完了します。

- システムは自動的にアプリケーション設定ページに移動します。

SAML SSO を設定する

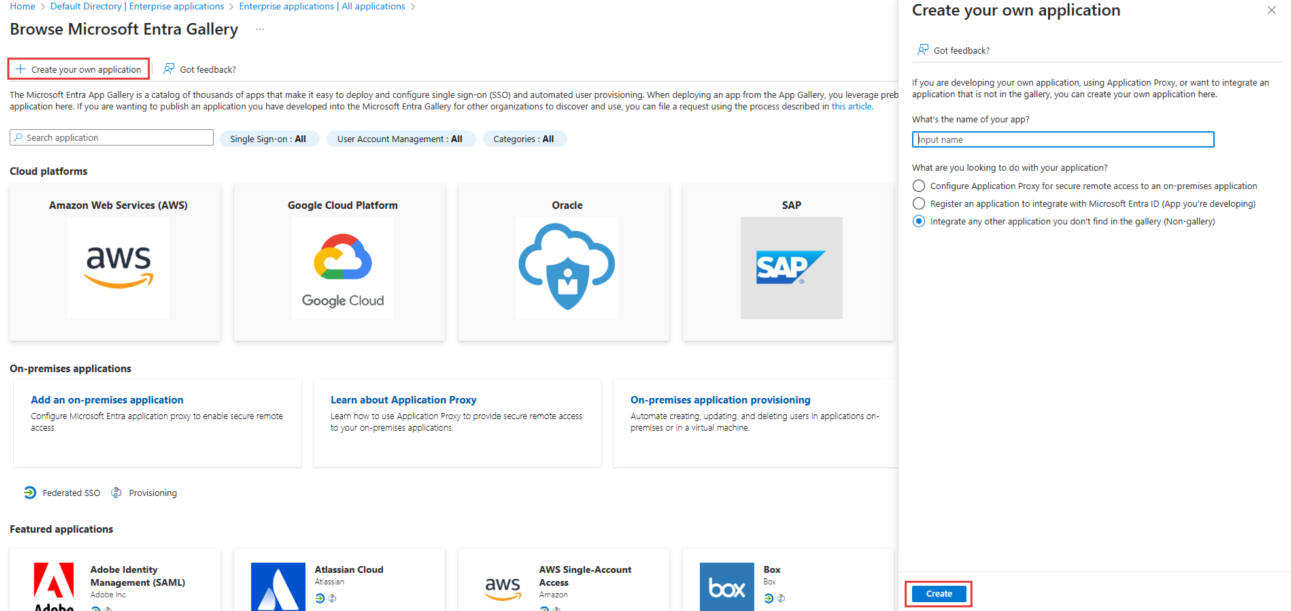

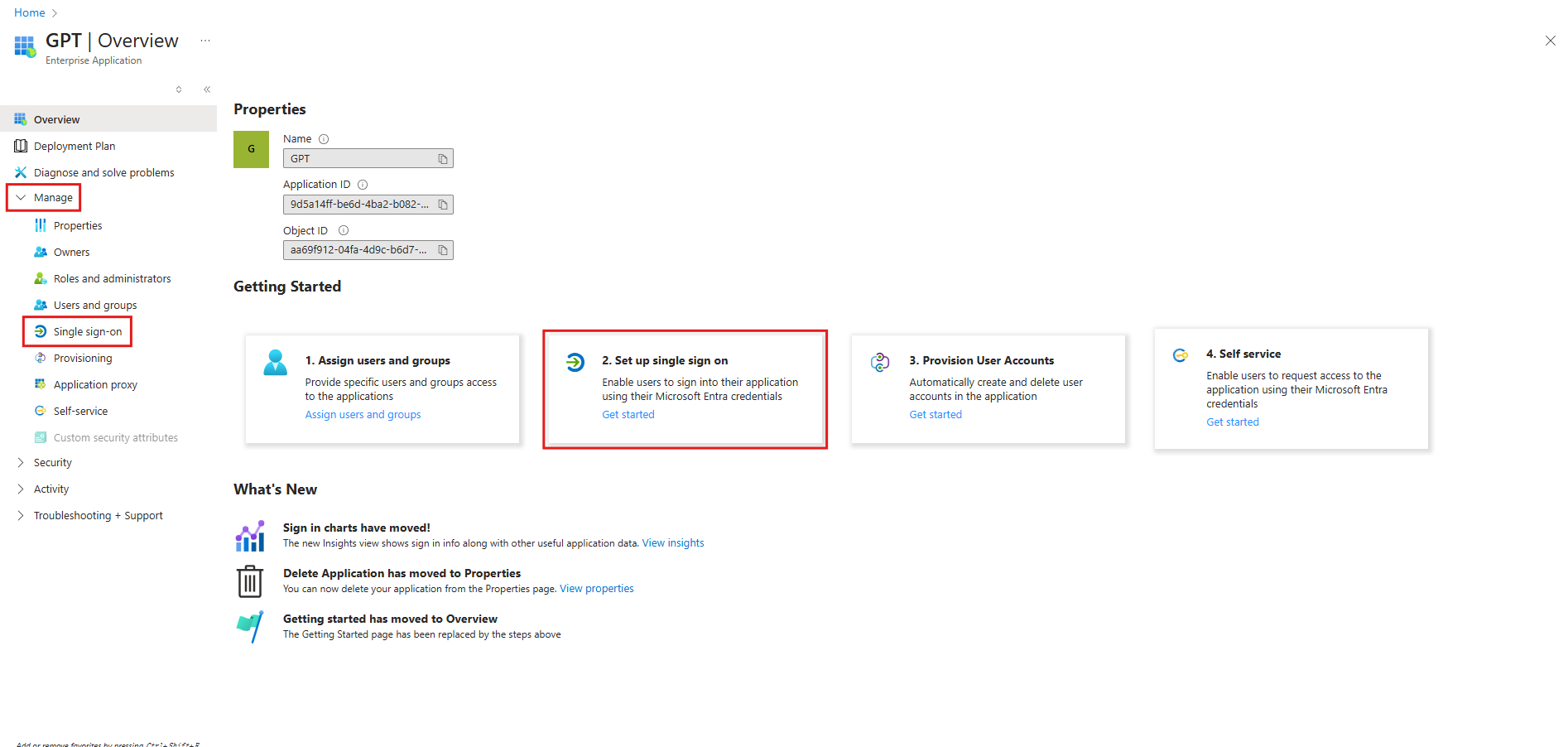

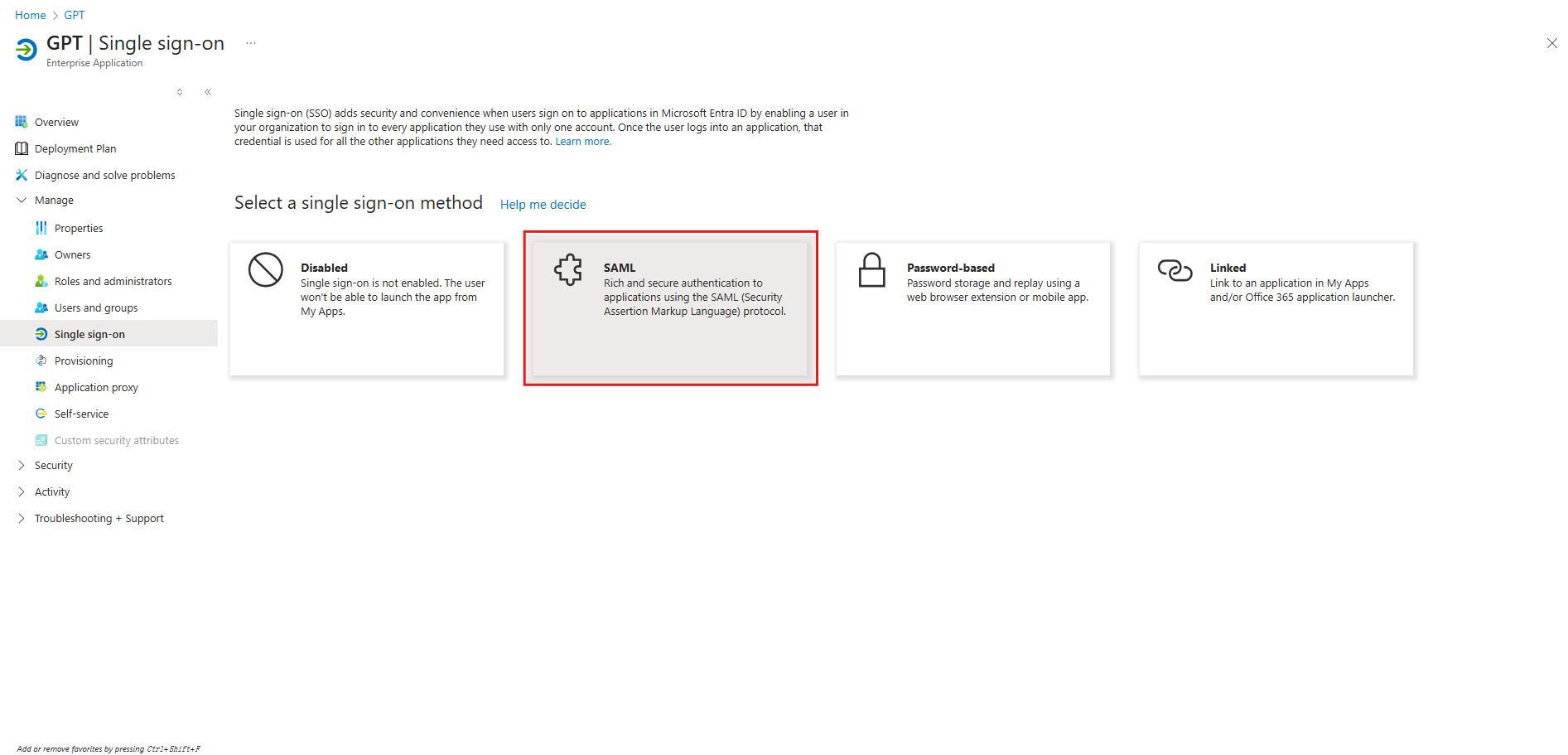

- アプリケーション設定ページで 「シングルサインオンを設定」 を選択するか、左側のナビゲーションメニューから 「管理 > シングルサインオン」 をクリックします。

- 「SAML」 アイコンを選択します。

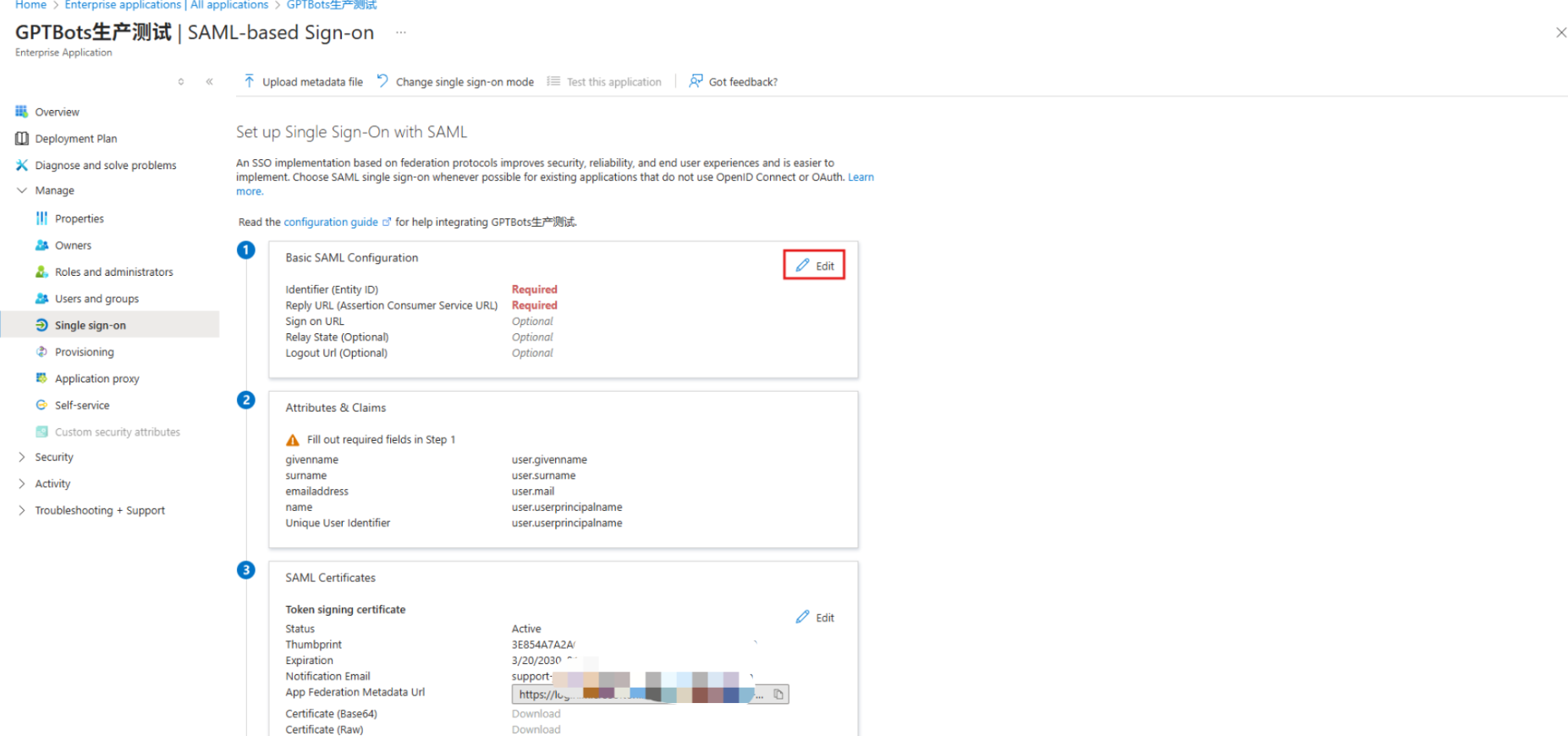

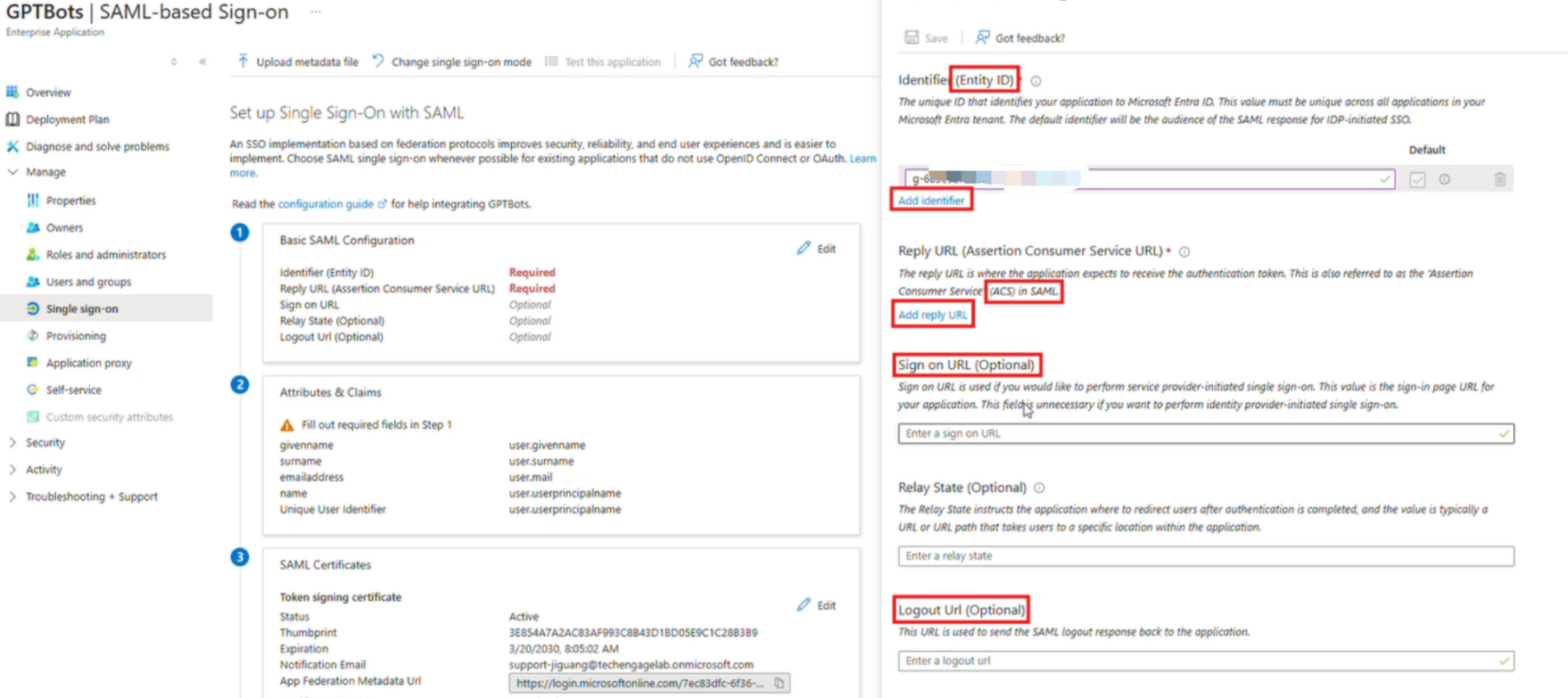

- SAML 設定ページに移動し、右上の 「編集」 をクリックすると、右側に 「基本 SAML 設定」 パネルが表示されます。

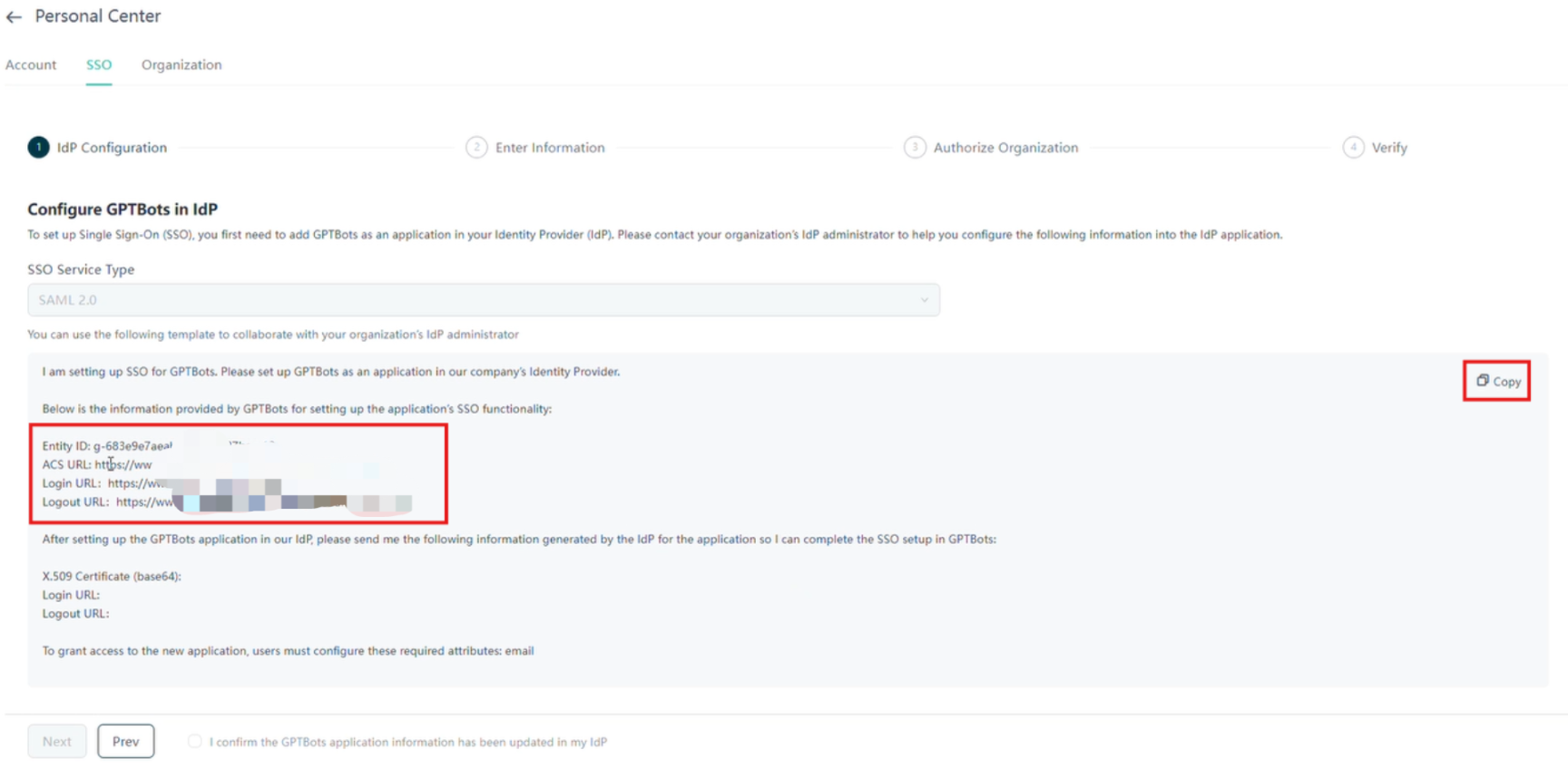

SP 情報を IdP に設定する

EngageLab SSO サービス設定ページから SP 情報をコピーします:

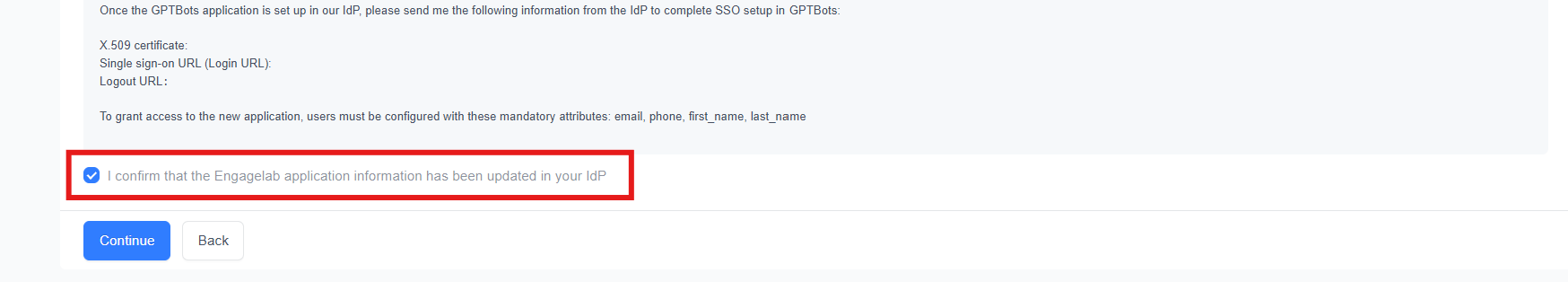

- この情報は通常、EngageLab プラットフォームの管理者によって提供されます。

- EngageLab の管理者権限を持っている場合は、「個人センター」 > SSO ページに移動して取得できます。

SP が提供する エンティティ ID(識別子)、ACS URL、ログイン URL、ログアウト URL を Azure IdP の対応するフィールドに入力して保存します。

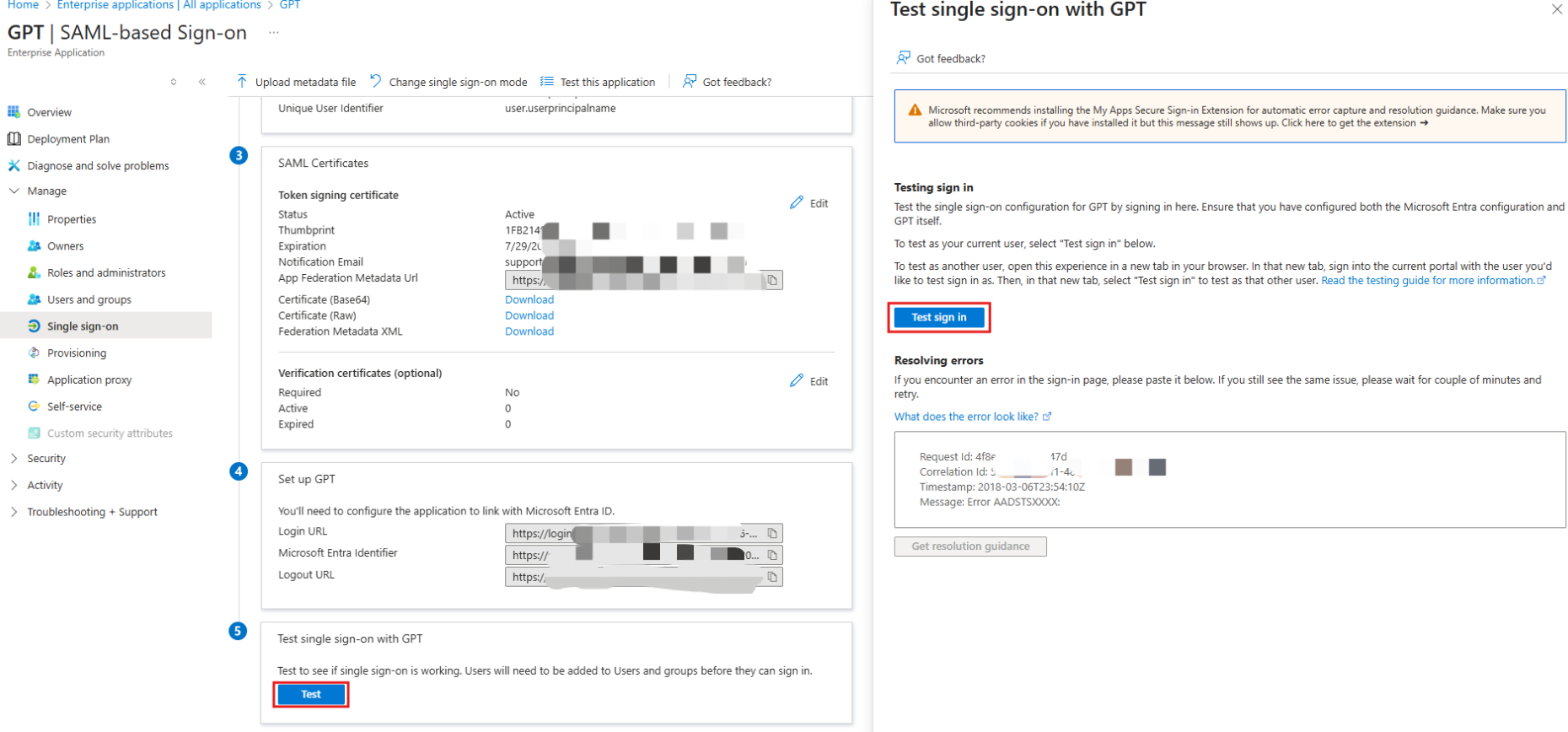

IdP 情報を SP に設定する

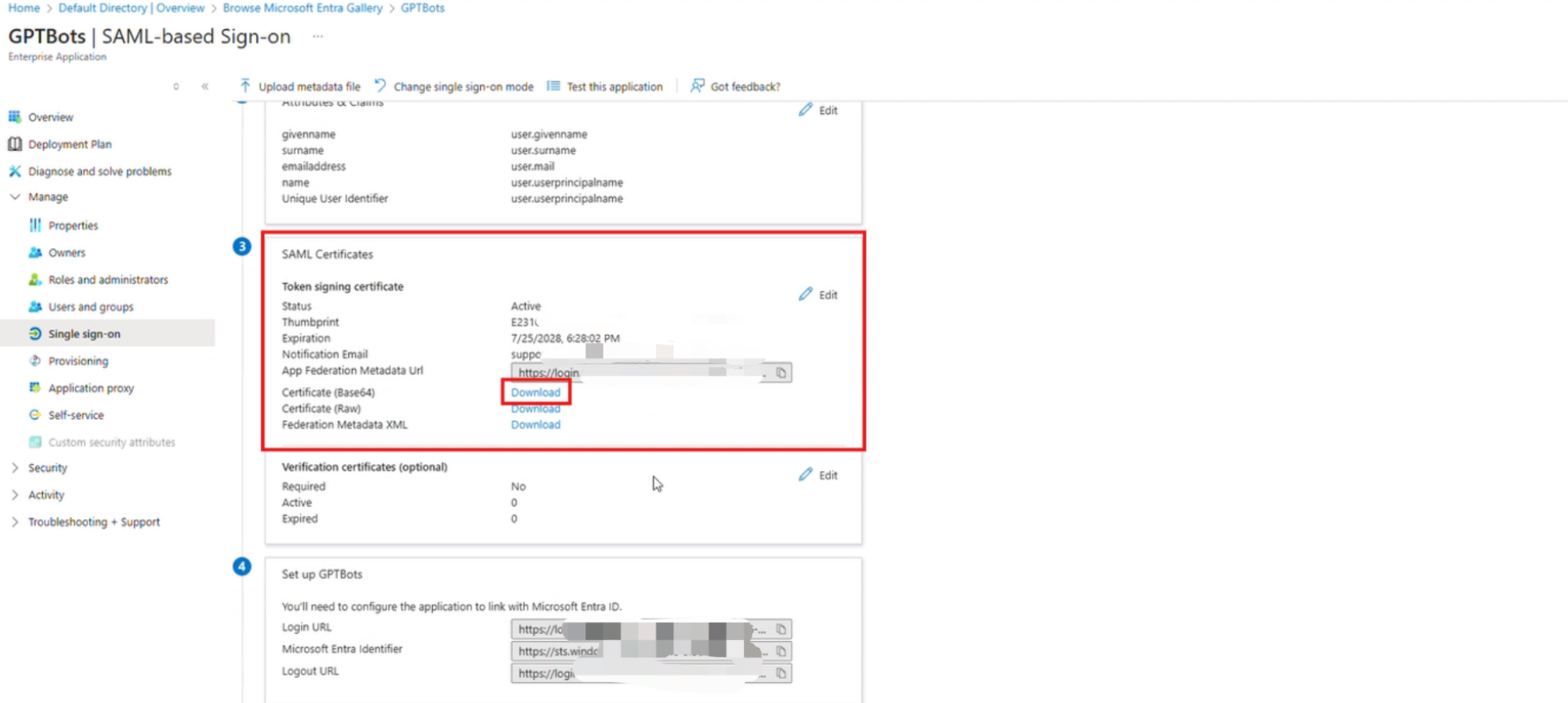

Azure アプリケーション設定ページから証明書を取得します:

- 「証明書をダウンロード」 ボタンをクリックします(base64 エンコード)。

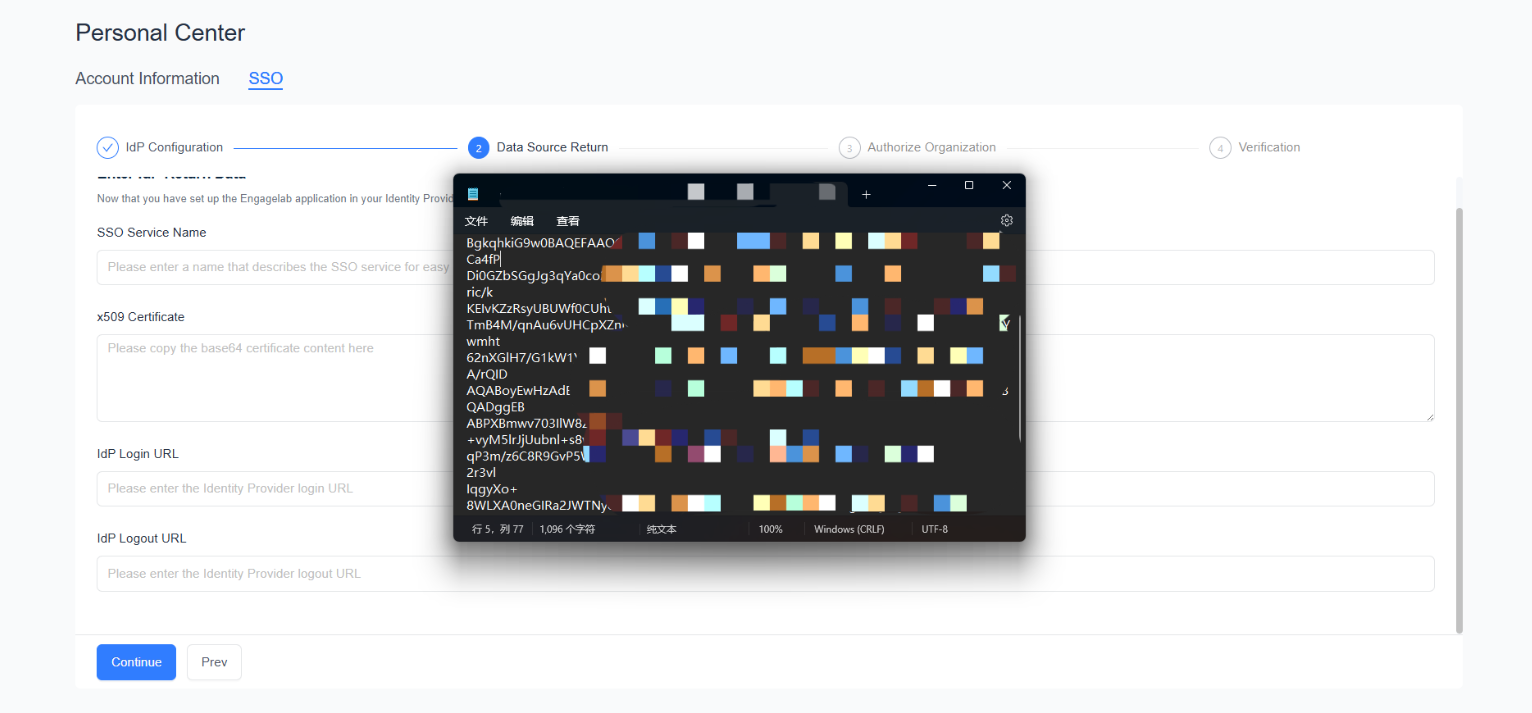

- ダウンロード後、テキストエディタで開き、証明書内容をコピーして EngageLab の x509 証明書 入力欄に貼り付けます。

- 「証明書をダウンロード」 ボタンをクリックします(base64 エンコード)。

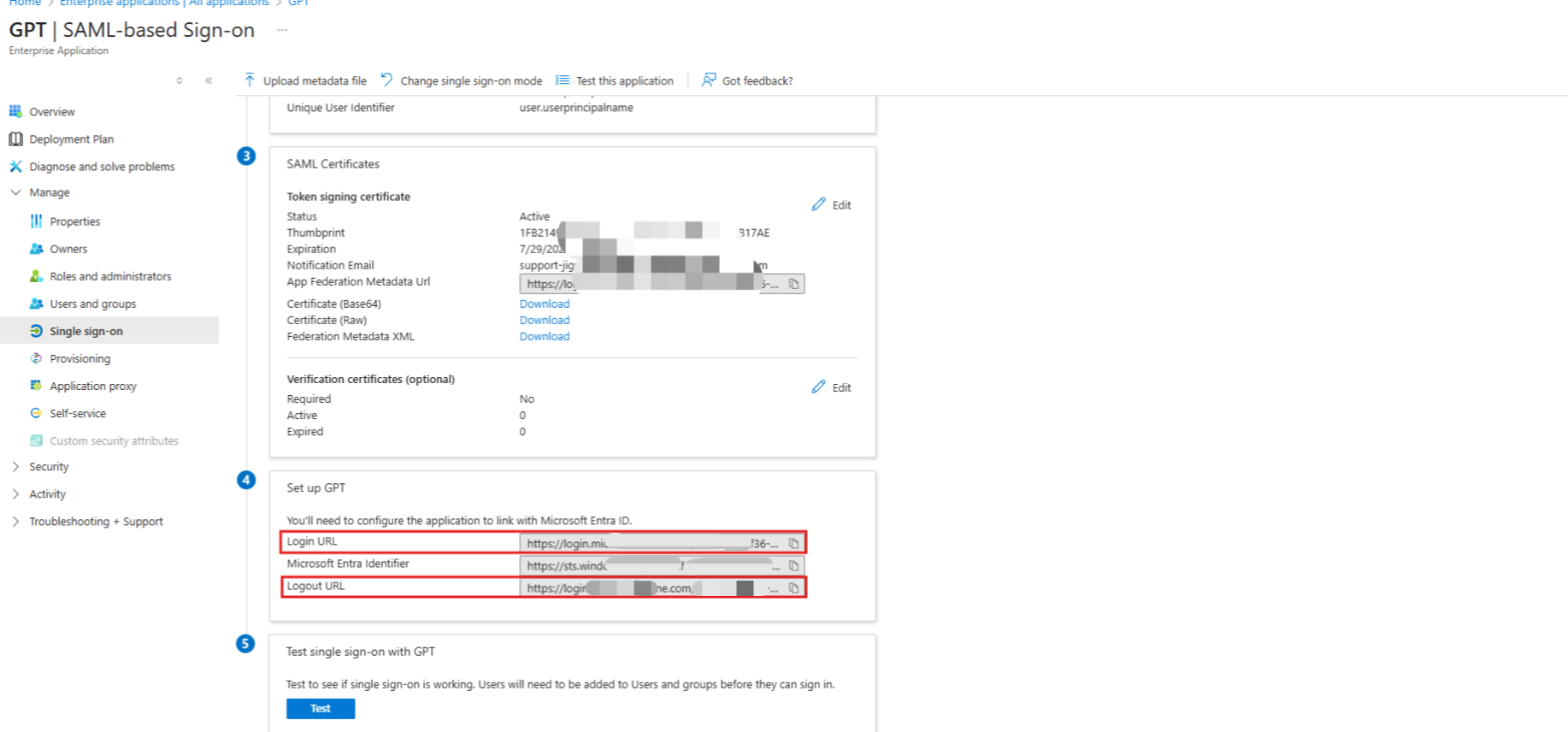

IdP ログイン URL と IdP ログアウト URL をコピーし、EngageLab SSO 設定ページの対応するフィールドに入力します。

EngageLab 設定ページで SSO サービス名をカスタマイズします。すべての IdP 情報をコピーした後、「確認」 をクリックします。

設定が完了すると、Microsoft Azure は現在のユーザーの SSO ログイン設定をテストすることをサポートします。必要に応じてテストを実行できます。