Configuration SSO Google Admin

Ce guide fournit des instructions complètes pour configurer l’authentification unique SAML (SSO) à l’aide de Google Admin sur la plateforme EngageLab. Veuillez consulter la page de configuration SSO d’EngageLab pour obtenir des conseils opérationnels et finaliser l’ensemble du processus de configuration.

Dans l’intégration SSO entre Google Admin et EngageLab, la correspondance des comptes utilisateurs repose sur l’alignement entre les groupes configurés dans Google Admin et les groupes SSO d’EngageLab.

Pour finaliser la configuration SSO Google Admin, les prérequis suivants doivent être remplis. Cet article explique chaque étape dans l’ordre suivant :

- Compte Google Admin : Vous avez enregistré un compte administrateur Google Admin.

- Compte EngageLab et SSO : L’organisation cible doit avoir activé la fonctionnalité SSO (si ce n’est pas le cas, veuillez contacter le service commercial).

- Autorisation de groupe : L’application EngageLab a été autorisée dans Google Admin pour les groupes nécessitant un accès SSO.

- Exigence de cohérence des comptes : L’adresse e-mail utilisée pour se connecter à EngageLab doit correspondre exactement à celle autorisée dans Google Admin.

Remarque : Dans l’environnement Google, la configuration SSO repose sur l’attribut Primary Email de l’utilisateur. Google Admin ne permet pas de configurer plusieurs adresses e-mail SSO pour un même utilisateur. Veuillez vous assurer que l’e-mail utilisé pour la connexion SSO correspond à l’e-mail principal dans l’annuaire Google Admin afin de garantir une authentification réussie.

Processus de configuration

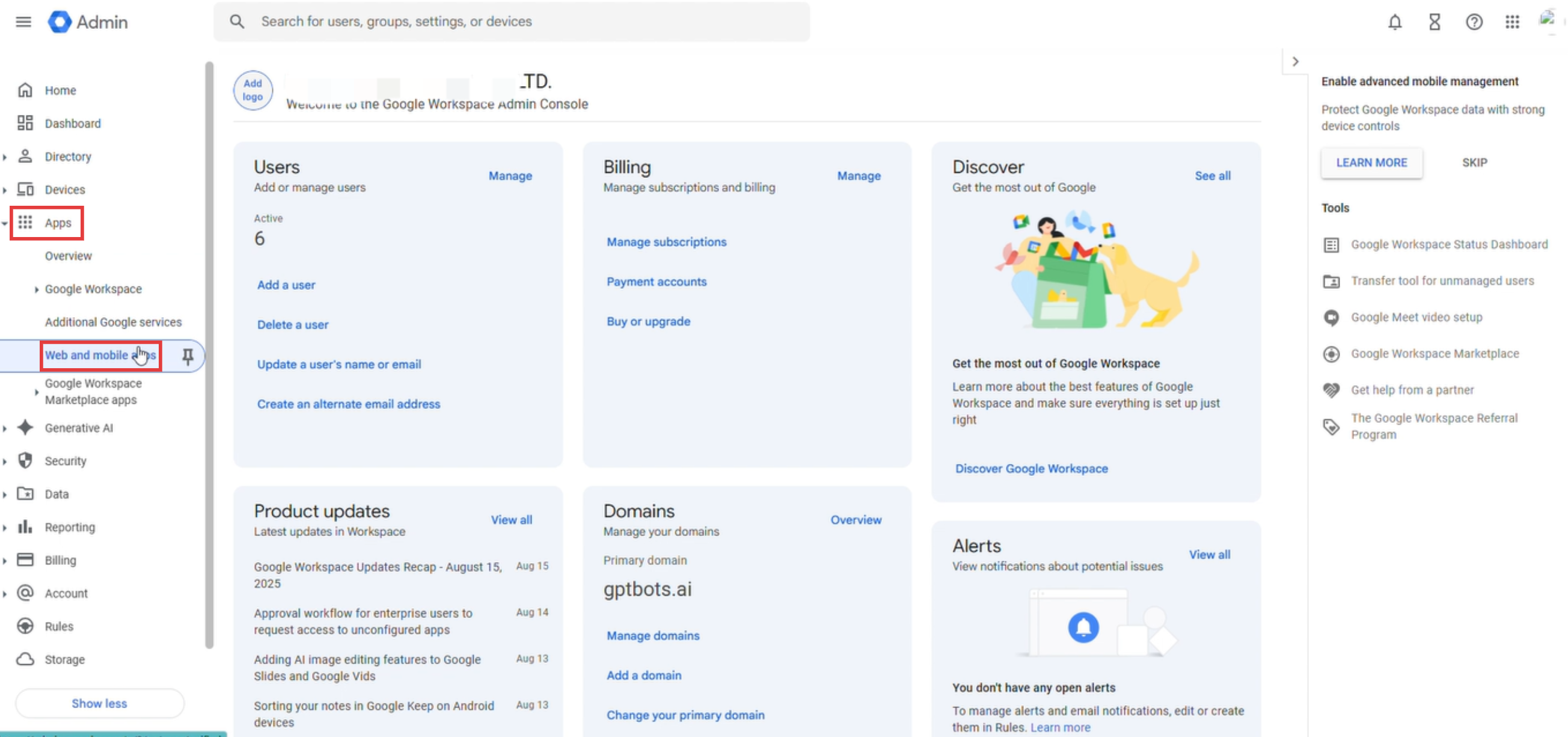

Connectez-vous à la console Google Admin, puis dans le menu de navigation de gauche, cliquez sur "Applications > Applications Web et mobiles."

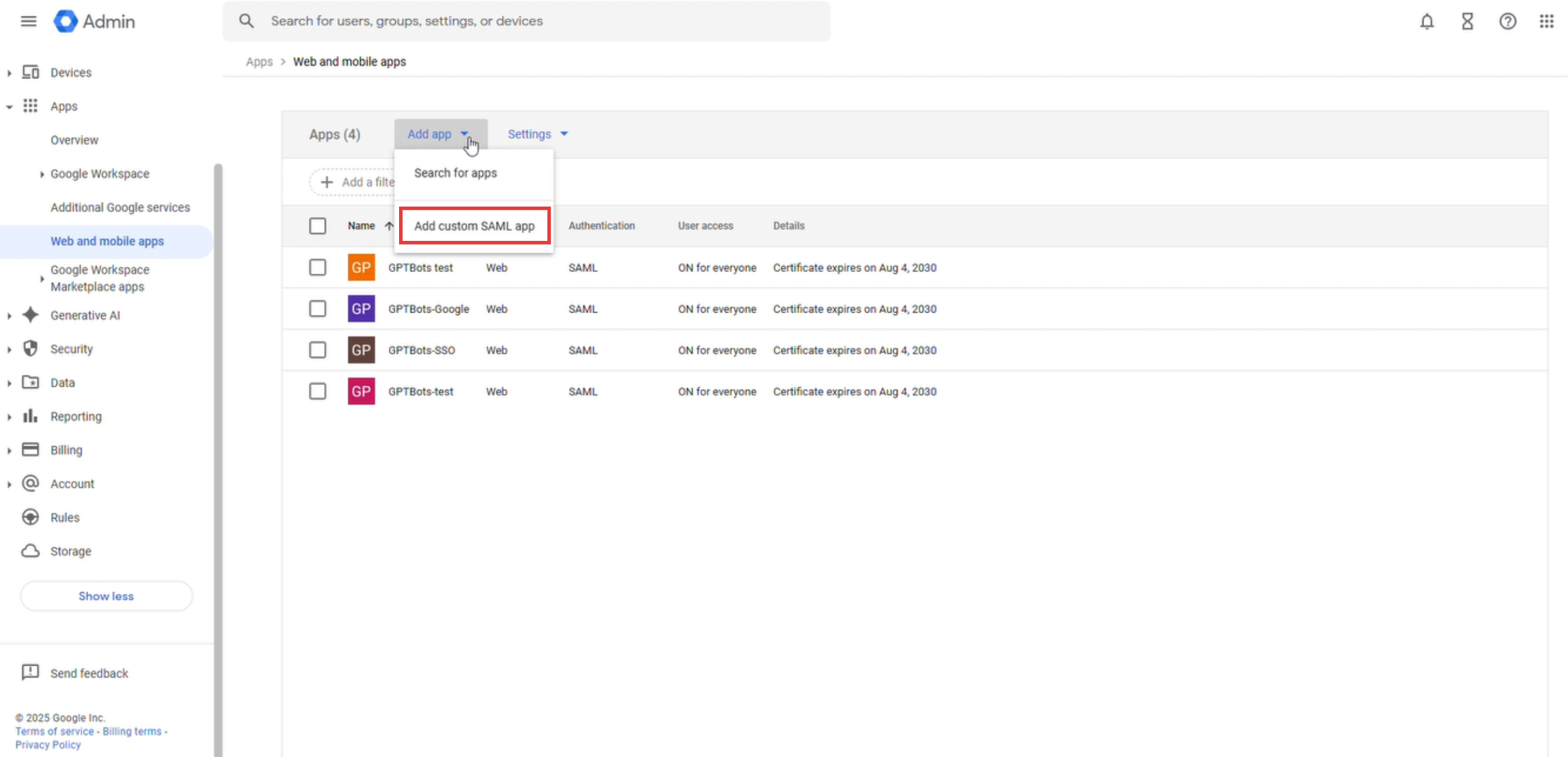

Cliquez sur "Ajouter une application" et sélectionnez "Ajouter une application SAML personnalisée".

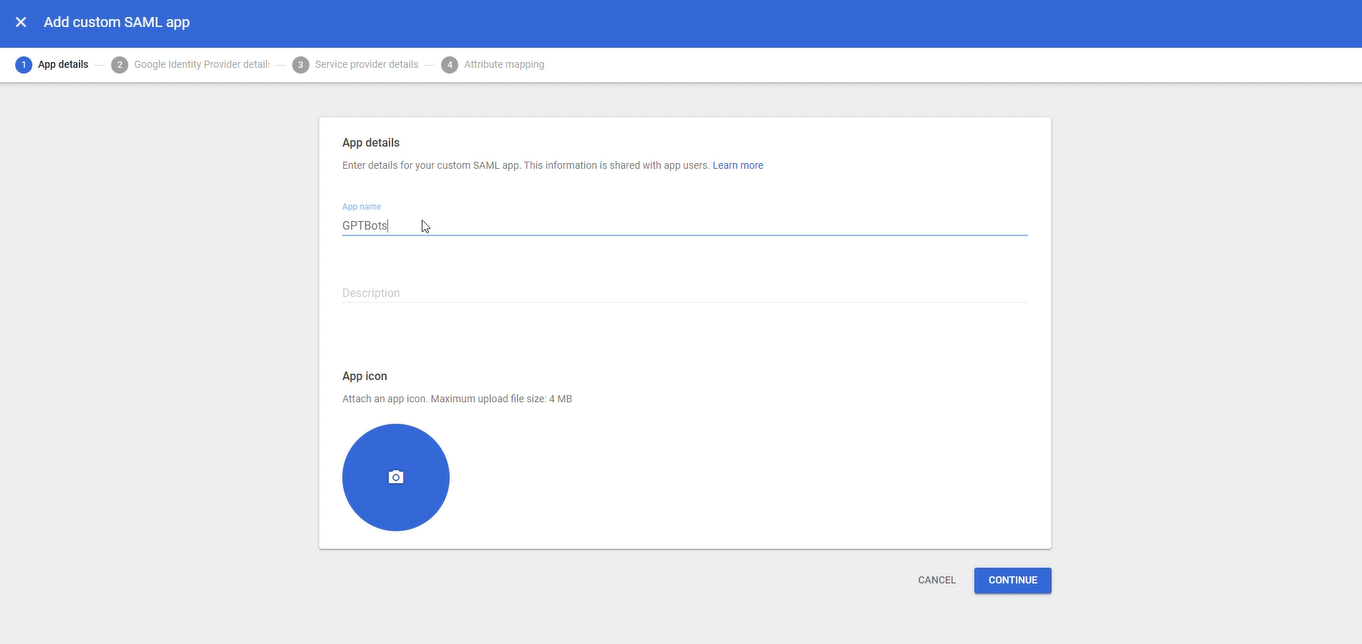

Saisissez le "Nom de l’application" et la "Description" pour identifier cette application SAML.

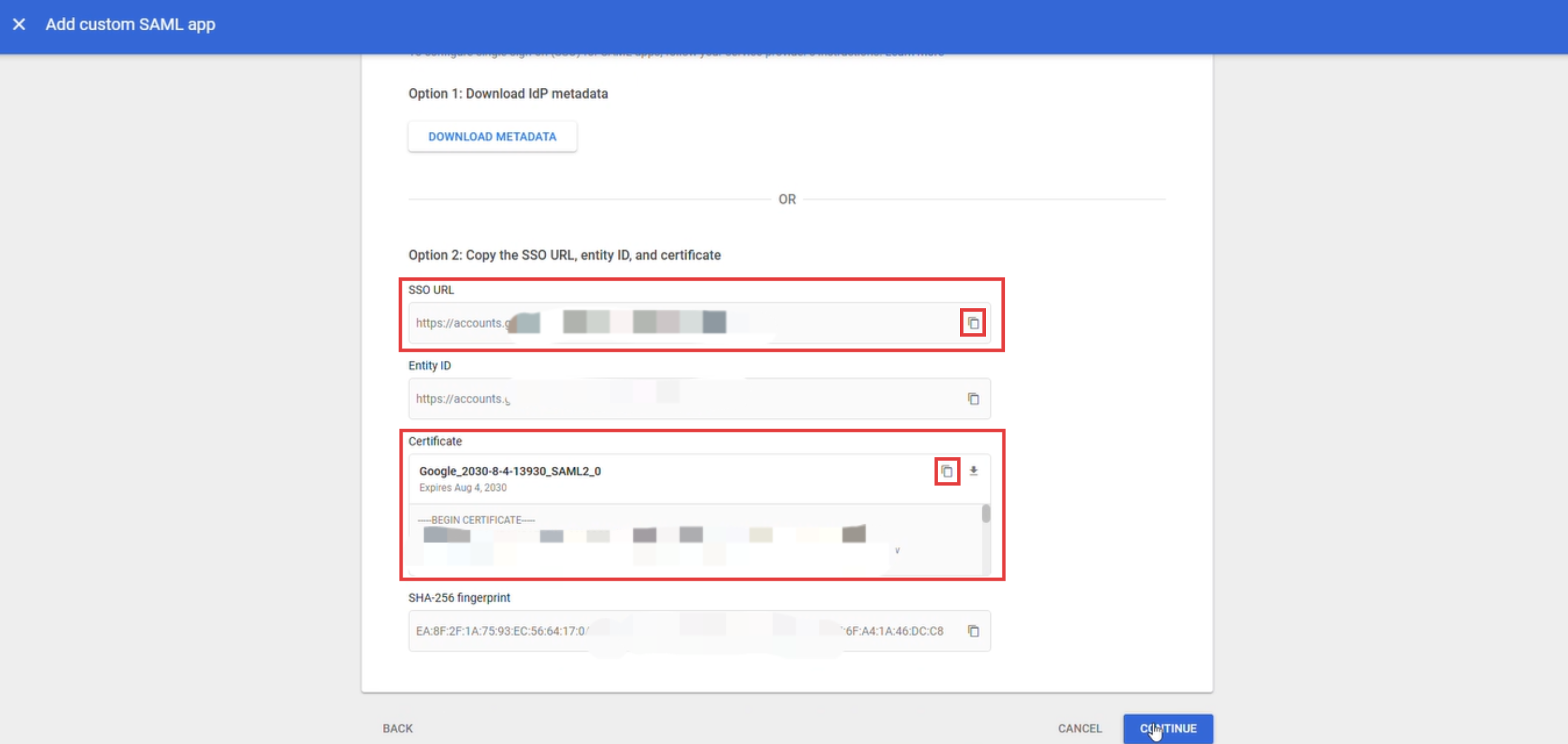

Veuillez copier et sauvegarder correctement l’URL SSO et les informations du certificat, qui seront utilisées ultérieurement dans la configuration SSO d’EngageLab.

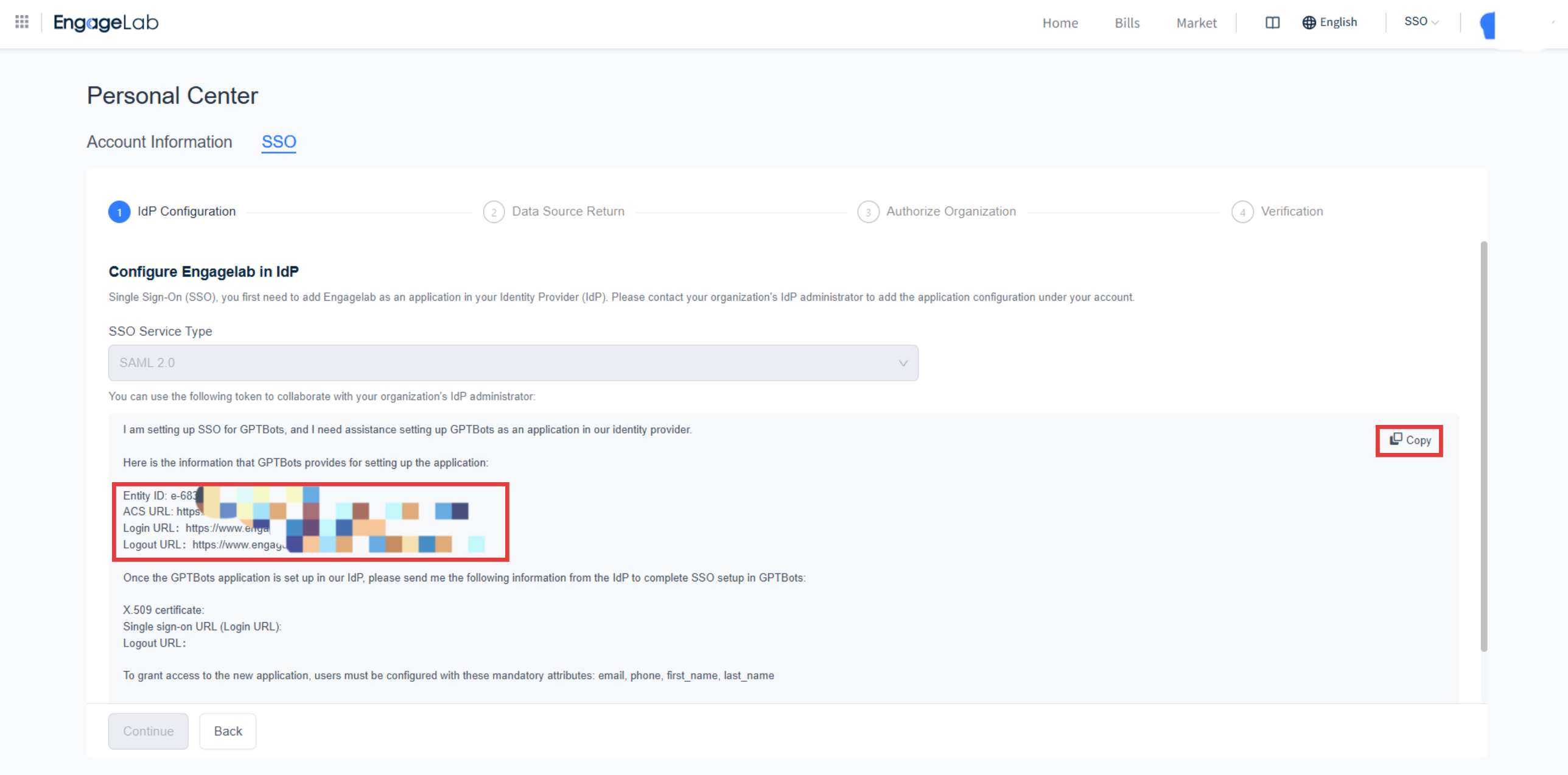

Connectez-vous à la console EngageLab, accédez à la page de configuration SSO et copiez les informations clés telles que l’Entity ID et l’URL ACS.

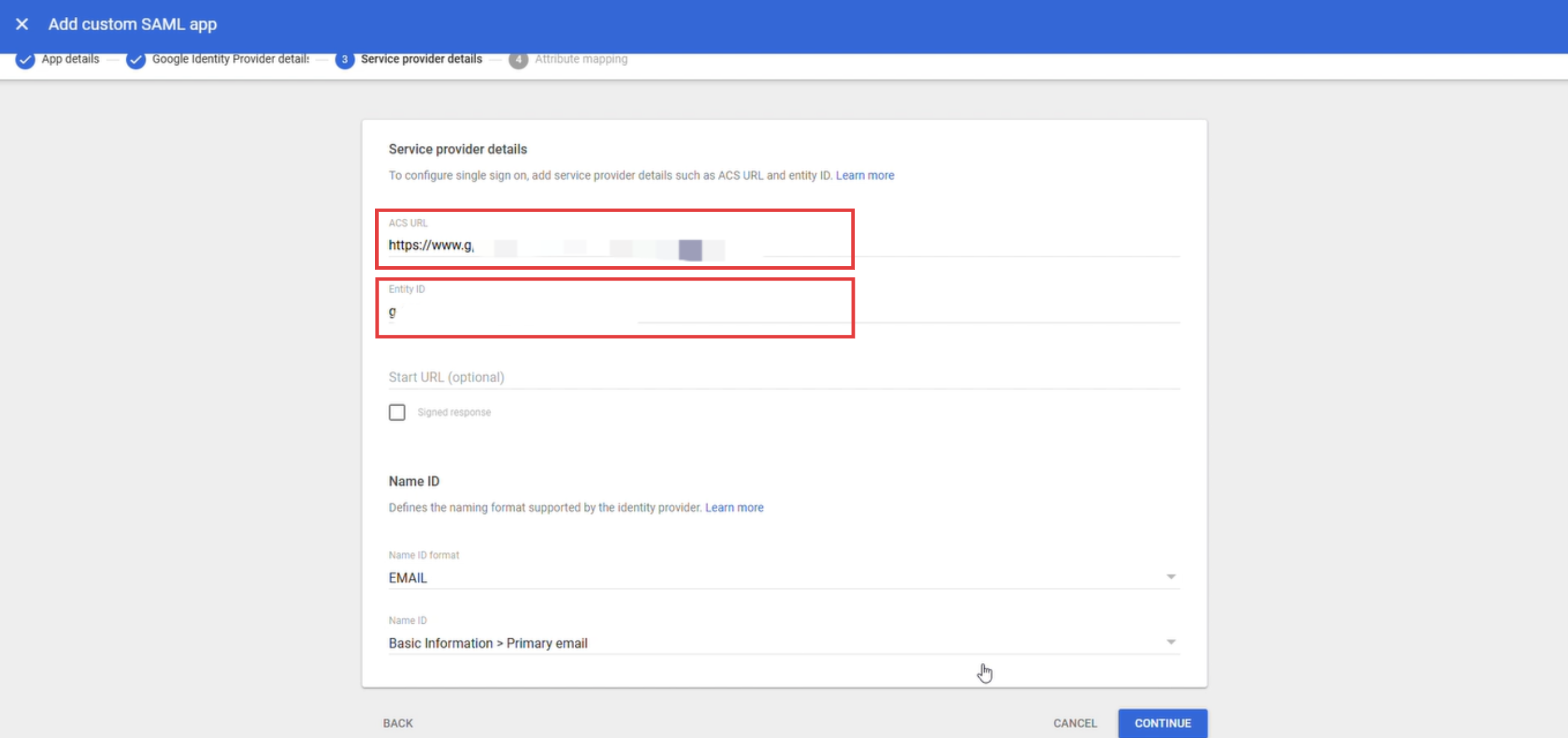

Dans la configuration de l’application SAML Google Admin, saisissez l’Entity ID et l’URL ACS dans les champs correspondants.

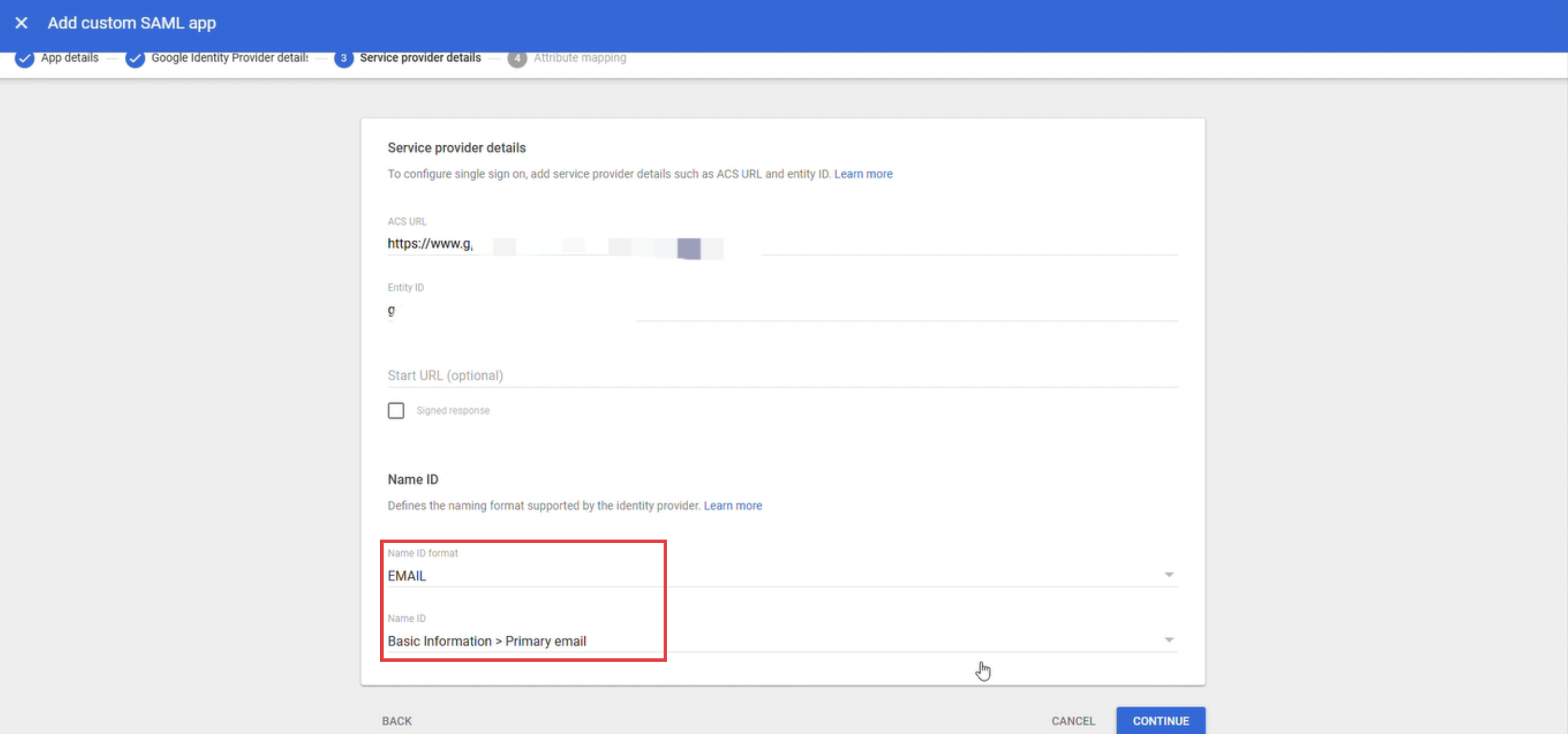

Choisissez EMAIL comme format Name ID, sélectionnez Informations de base > E-mail principal comme Name ID, puis cliquez sur "Continuer."

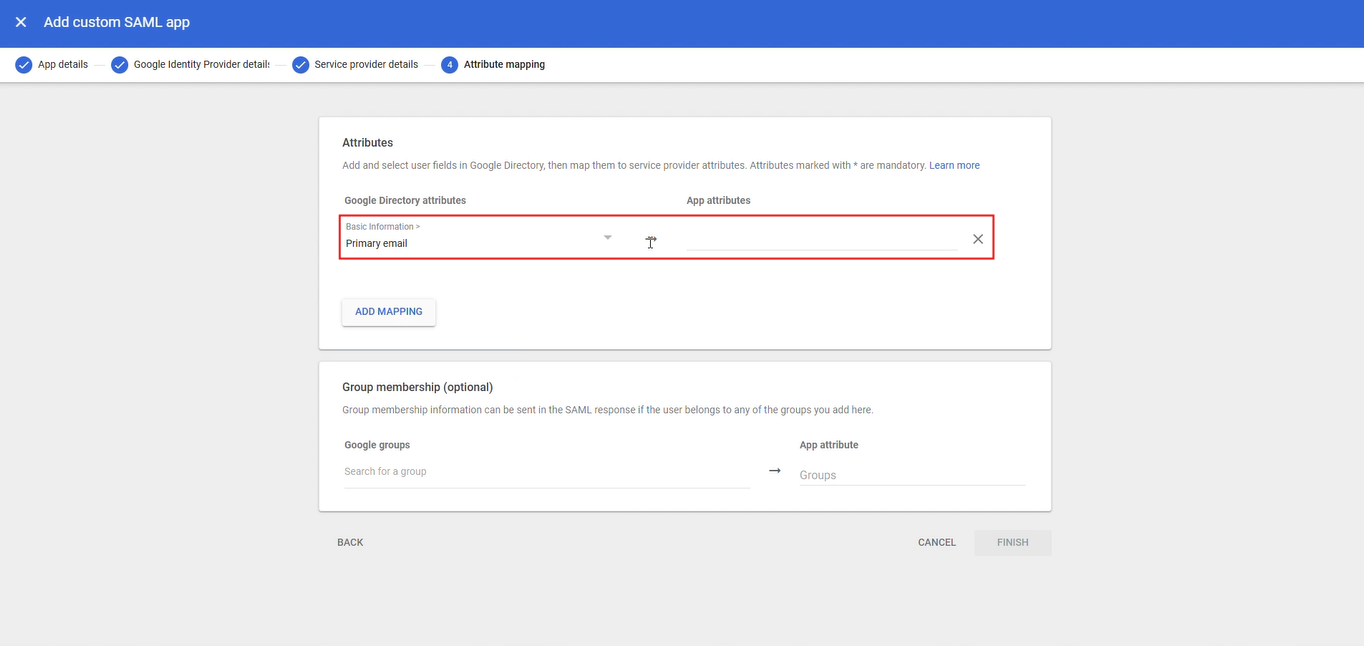

Ajoutez l’attribut d’annuaire Google E-mail principal, et définissez l’attribut d’application sur :

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress.

Cet attribut s’applique à toutes les configurations SSO Google pour EngageLab. Cliquez sur "Terminer" pour finaliser la configuration initiale côté Google Admin.

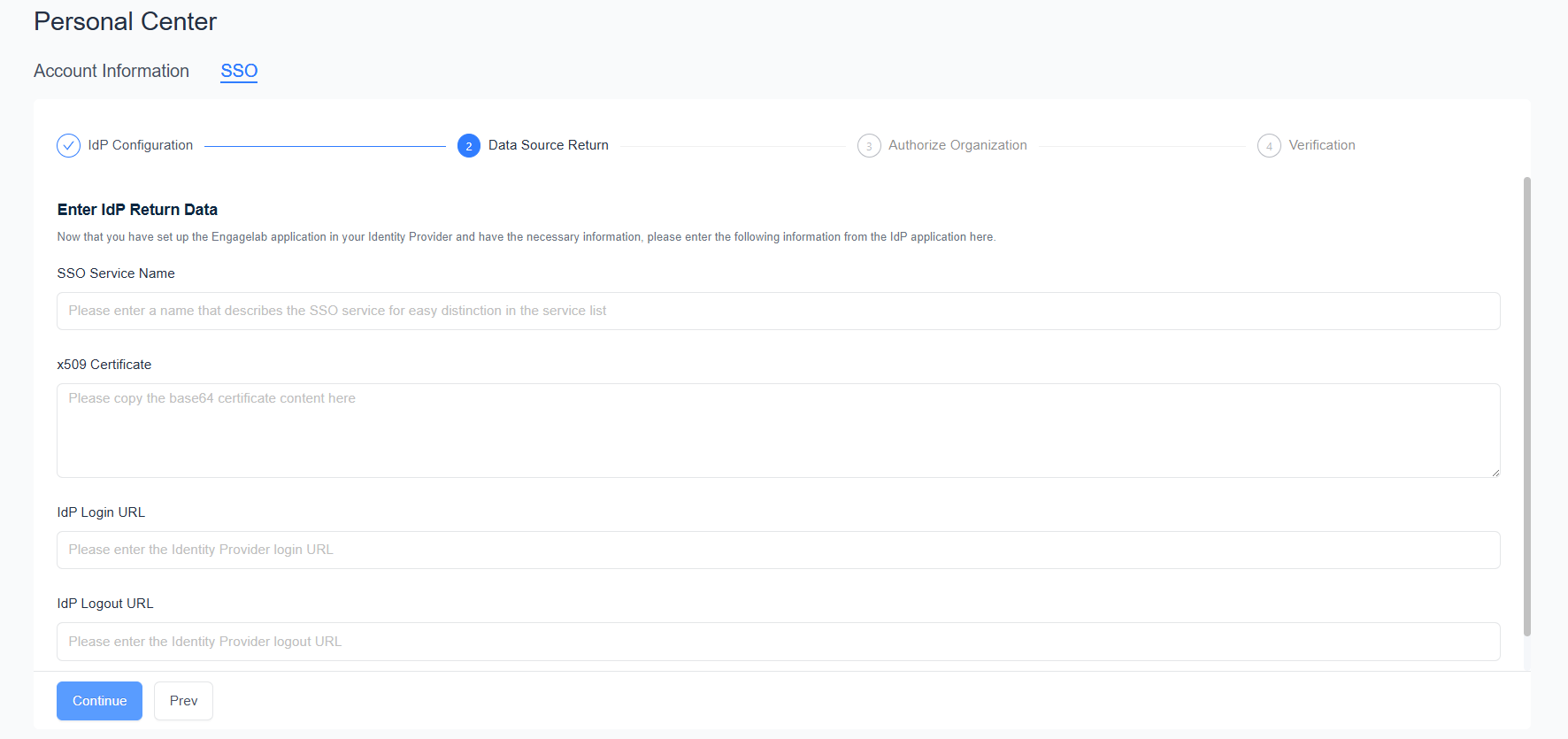

Cliquez sur "Terminer" pour finaliser la configuration initiale côté Google Admin.Retournez sur la page de configuration SSO EngageLab et saisissez l’URL SSO et les informations de certificat sauvegardées dans les champs URL de connexion IdP, URL de déconnexion IdP et Certificat x509.

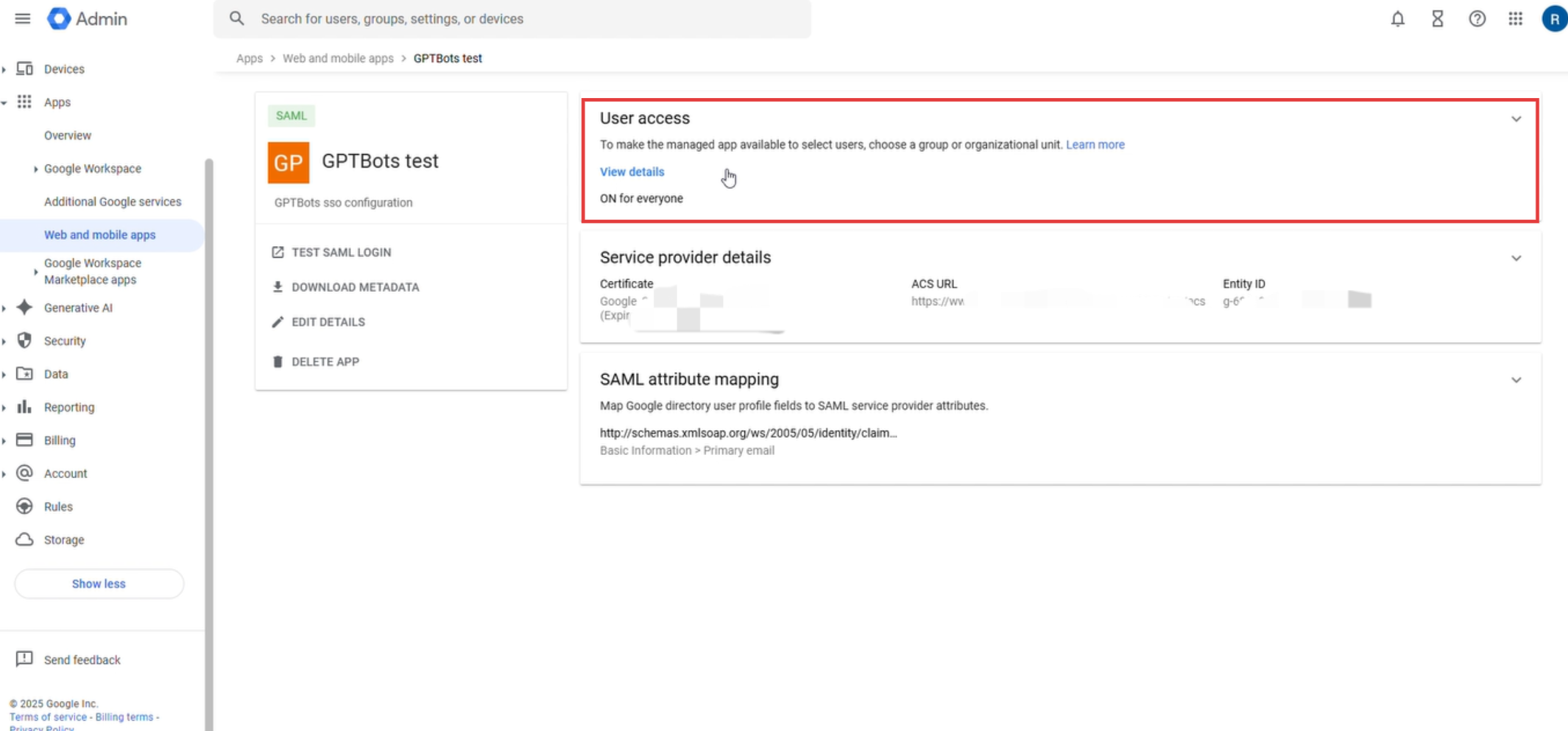

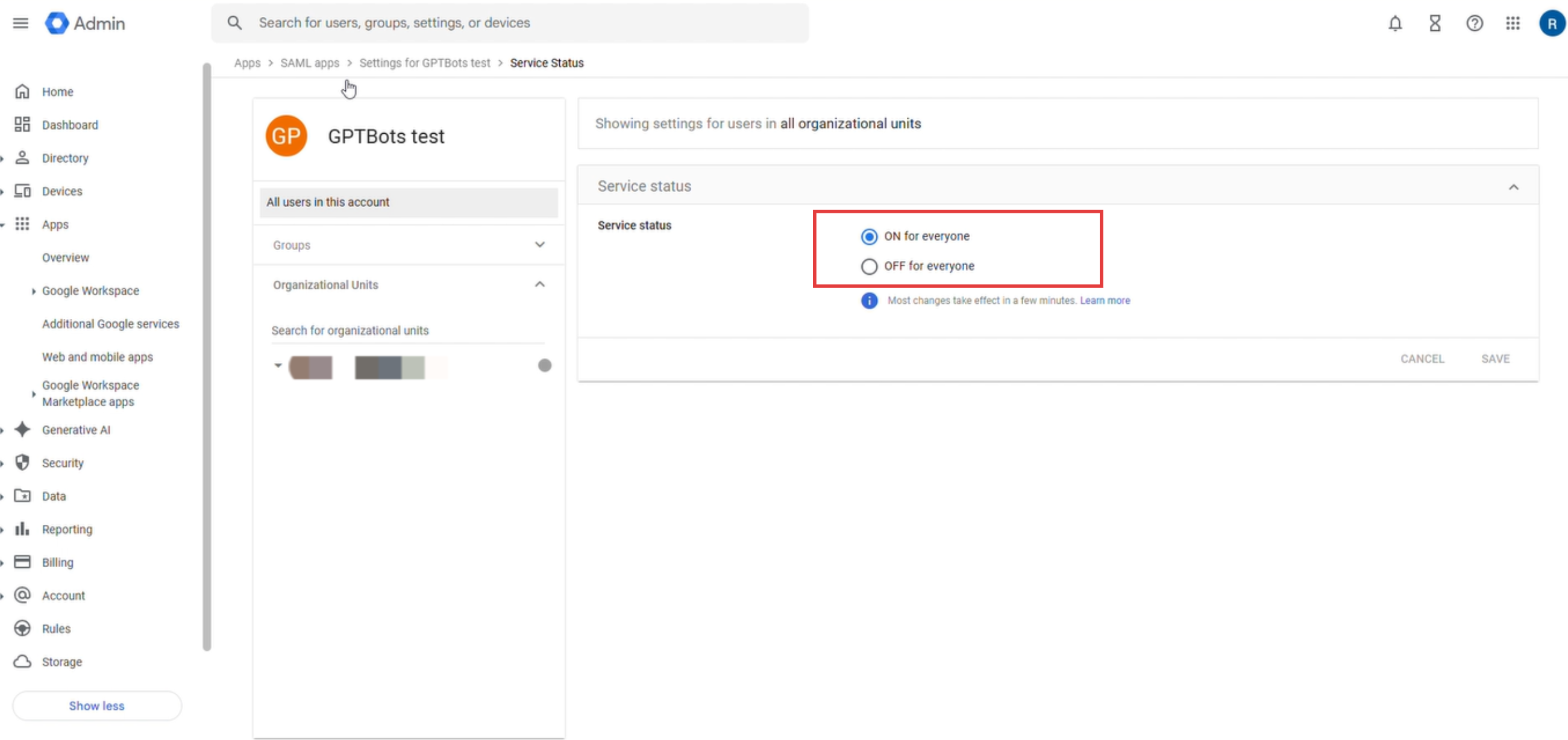

Une fois la configuration terminée, localisez la nouvelle application SAML créée sous "Applications Web et mobiles" dans le menu "Applications", puis cliquez sur la section "Accès utilisateur" (zone non cliquable).

Dans l’état du service, sélectionnez "Activé pour tous" afin de garantir que tous les utilisateurs cibles puissent se connecter via SSO.

Instructions de connexion et de déconnexion

Pour plus d’informations sur les processus standards de connexion et de déconnexion, veuillez consulter la page de configuration SSO EngageLab. Cette section se concentre sur les processus d’authentification et les problèmes courants lors de l’utilisation de Google Admin comme fournisseur d’identité (IdP), qui diffèrent des autres IdP.

Vérification de la cohérence du compte

Lors de l’utilisation de SSO Google Admin pour l’authentification, le système vérifie si le compte Google saisi correspond au compte Google actuellement connecté dans le navigateur. Les scénarios suivants sont concernés :

- Processus de connexion initié via le bouton de connexion SSO

- Liens de connexion SSO (y compris les liens de connexion dans les e-mails d’invitation lors de l’invitation d’utilisateurs à rejoindre une organisation SSO)

Selon l’état de connexion et la correspondance du compte Google, le système réagira comme suit :

Navigateur connecté et comptes correspondants

Aucune action supplémentaire n’est requise ; le système poursuit automatiquement le processus d’authentification SSO.

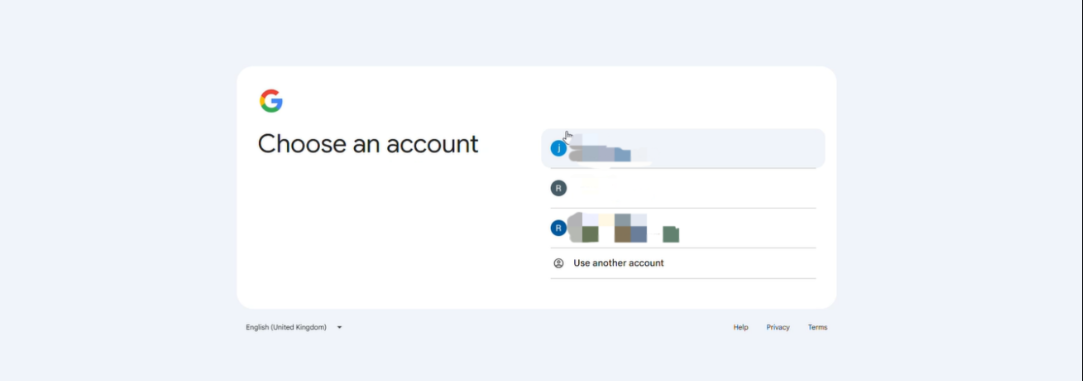

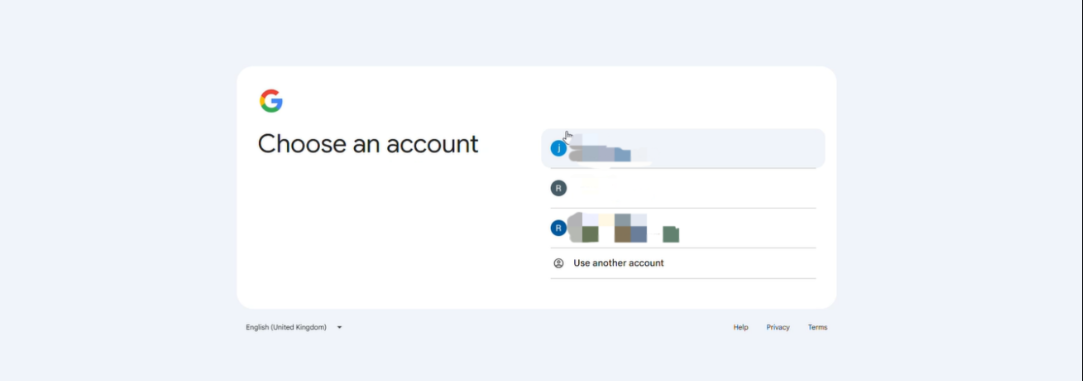

Navigateur connecté avec plusieurs comptes Google

Le système affiche une fenêtre de sélection de compte. Veuillez sélectionner le compte correspondant à l’e-mail de connexion SSO.

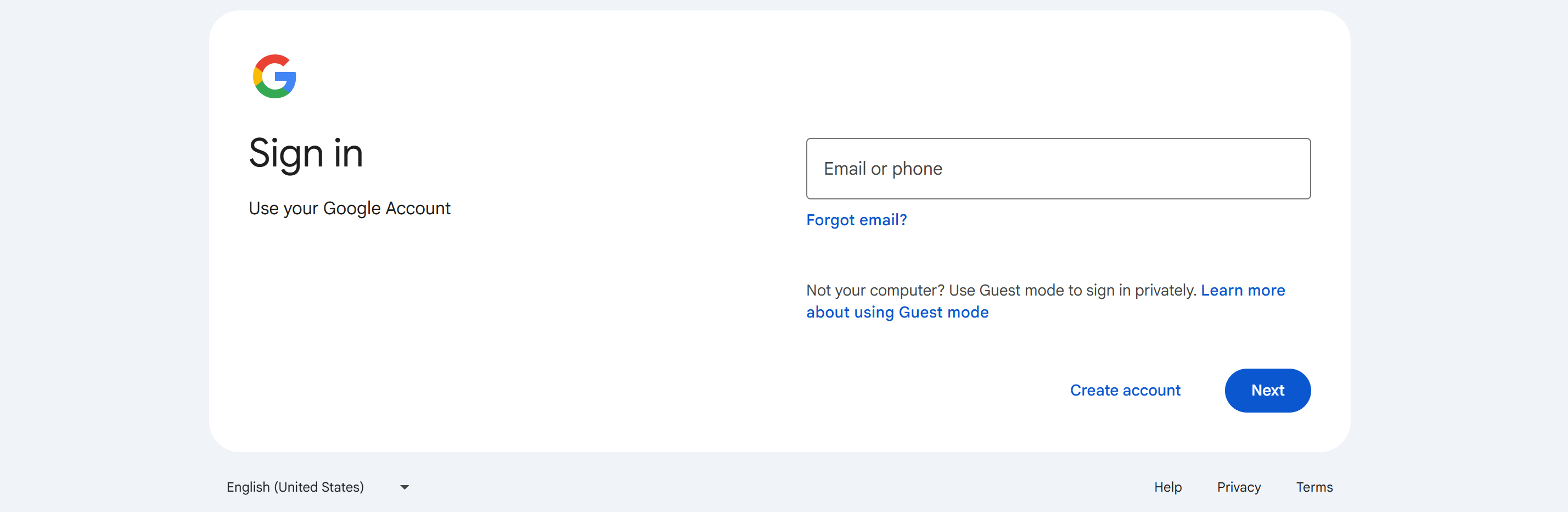

Navigateur non connecté à un compte Google

Le système invite automatiquement l’utilisateur à se connecter à un compte Google. Veuillez suivre les instructions et vous connecter avec le compte correspondant à l’e-mail de connexion SSO.

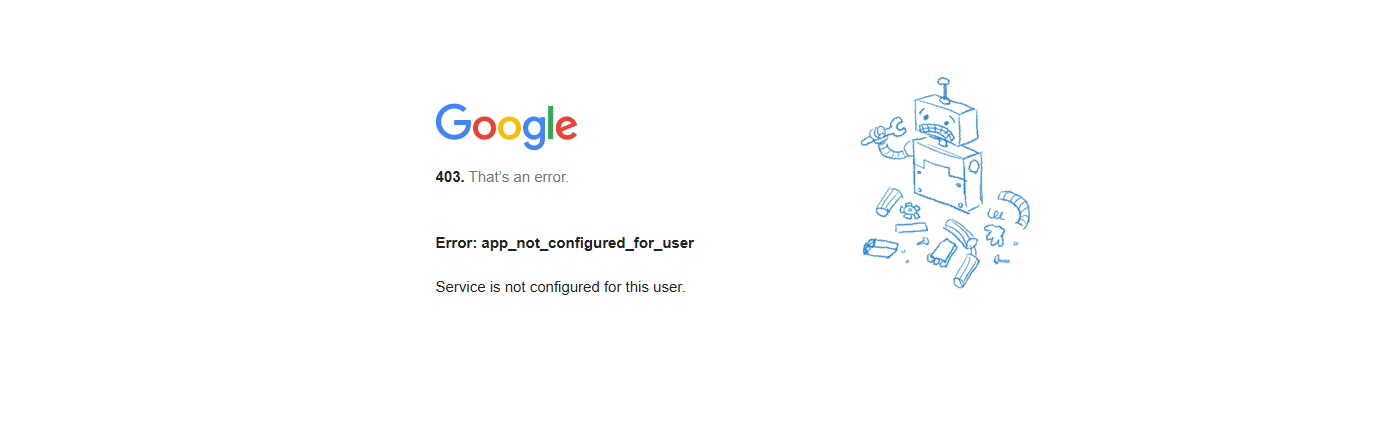

Navigateur connecté mais comptes non correspondants

Le système affiche une erreur 403 et bloque la tentative de connexion.

Dépannage et changement de compte

Si vous rencontrez une erreur 403, suivez ces étapes pour dépanner et changer de compte :

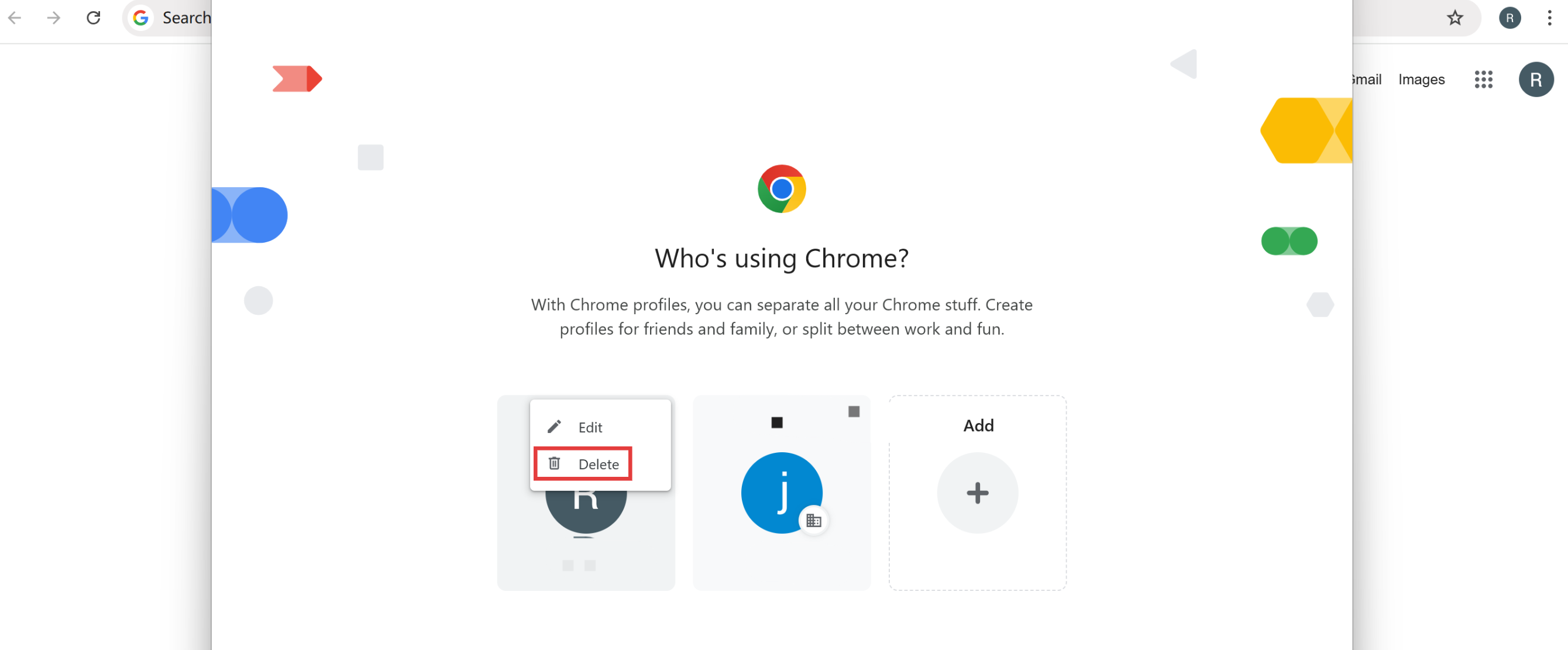

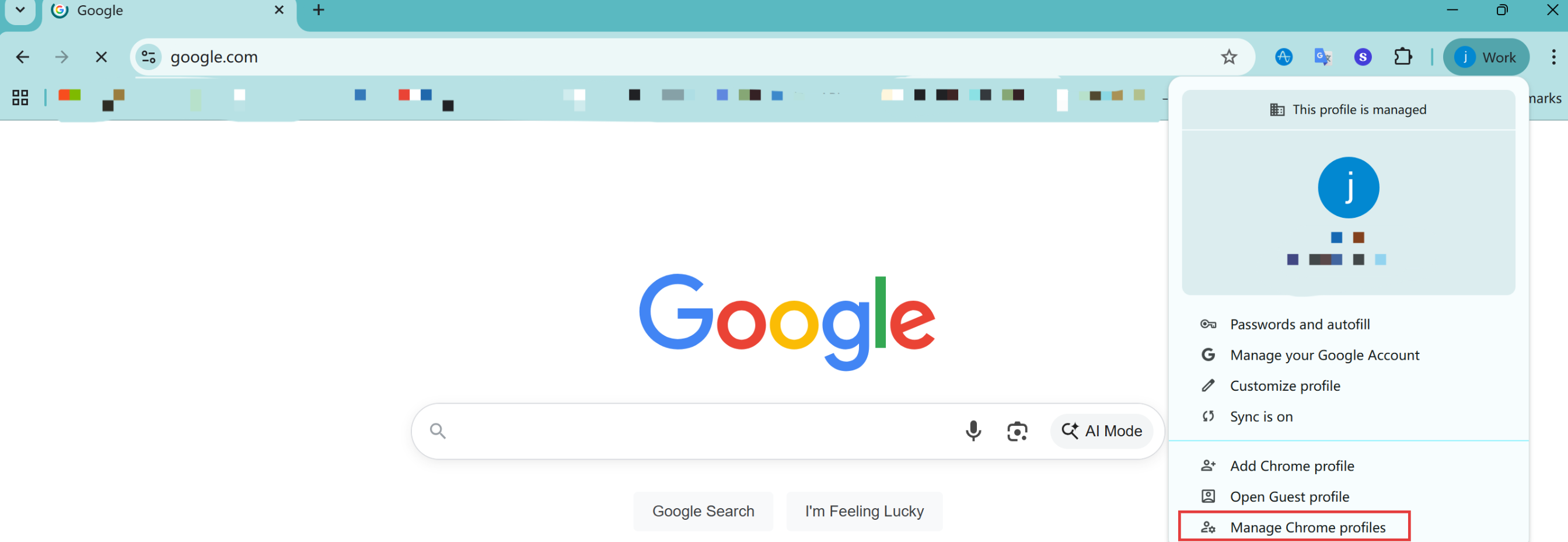

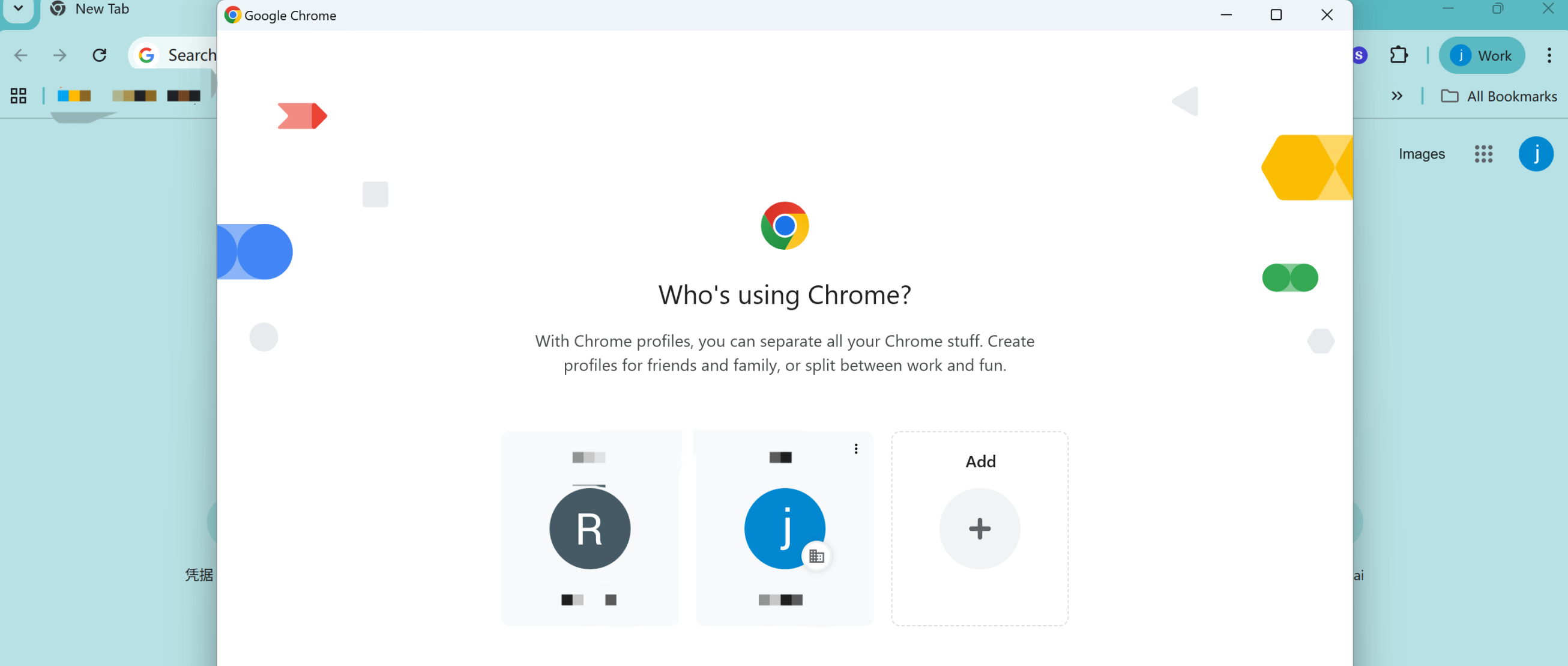

En prenant Google Chrome comme exemple, accédez à la page "Gérer les profils Chrome".

Ajoutez ou passez au compte e-mail Google dont vous avez besoin pour la connexion SSO EngageLab. Vérifiez qu’il est correct avant de tenter à nouveau de vous connecter à EngageLab via SSO.

Sinon, si vous ne souhaitez pas enregistrer l’historique de navigation, vous pouvez utiliser le mode navigation privée du navigateur pour la connexion SSO. En mode privé, le système vous invitera automatiquement à vous connecter à un compte Google, offrant ainsi un environnement propre et minimisant les conflits de comptes.

FAQ

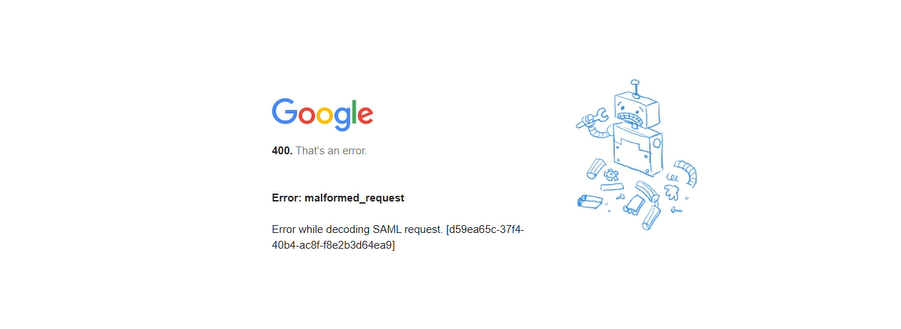

Q : Lors de la déconnexion, le système invite à sélectionner un compte, mais un clic entraîne une page d’erreur 400.

R : Google Workspace ne prend pas en charge le SLO (Single Logout), il n’est donc pas possible de se déconnecter directement du compte Google via le bouton de déconnexion EngageLab. Pour vous déconnecter, accédez à la page de gestion du compte Google dans le navigateur et déconnectez-vous manuellement du compte Google actuel.