SMS二要素認証は安全なのでしょうか。結論から言うと、SMS二要素認証は導入しやすく利用者にも伝わりやすい一方で、フィッシングやSIMスワップ、配信遅延などのリスクがあるため、すべての場面で万能とはいえません。

会員登録、ログイン補強、電話番号ベースの本人確認には使いやすい一方、高リスクな取引承認や重要情報の変更では、認証アプリ(TOTP)やパスキーも含めて設計を検討することが重要です。

本記事では、SMS二要素認証の基本、安全性、主なリスク、法人が導入時に確認したいポイントを整理します。

SMS認証・SMS二要素認証・電話番号認証の違い

| 用語 | 意味 | 本記事での位置づけ |

|---|---|---|

| SMS認証 | SMSで届く認証コードを使って本人確認を行う方式 | 認証の基本的な仕組みを指す言葉 |

| SMS二要素認証 | パスワードなどに加えて、SMSの認証コードでも確認する方式 | 本記事の中心テーマ |

| 電話番号認証 | 電話番号を持つ本人かどうかを確認する考え方や用途全般 | 登録時の本人確認や不正登録防止でよく使われる文脈 |

つまり、SMS認証は仕組みそのものを指し、SMS二要素認証はその仕組みを追加認証として使う場面を指すことが多く、電話番号認証はより広い本人確認の文脈で使われる表現です。

電話番号認証サービスの考え方を詳しく知りたい方は、電話番号認証サービスの解説記事もあわせてご覧ください。

SMS認証とは?

SMS認証とは、携帯電話番号宛てに送信された認証コード(ワンタイムパスワード/OTP)を利用し、利用者本人であることを確認する方法です。SMSで届いた認証コードを入力してもらうことで、ログイン、登録、決済確認などの場面で本人確認を行います。

SMS二要素認証は、パスワードに加えてもう1つの確認手段を追加できるため、パスワード単独より防御層を増やしやすい方式です。

SMS認証の仕組みや基本を先に確認したい方は、SMS認証とは?仕組み・メリット・導入方法を解説もあわせてご覧ください。

SMS二要素認証が今も使われる理由

SMS二要素認証が現在も広く使われているのは、導入しやすさと利用者の受け入れやすさのバランスがよいためです。

- 導入しやすい: 専用アプリのインストールを前提にしなくても始めやすい

- 利用者に伝わりやすい: 認証コードを受け取って入力する流れが直感的

- 電話番号ベースで運用しやすい: 登録、ログイン、本人確認など幅広い場面に使いやすい

- グローバル展開しやすい: 多くの国・地域で使われている基本チャネルである

そのため、SMS二要素認証は「まず導入しやすい追加認証」として、多くのサービスで今も採用されています。

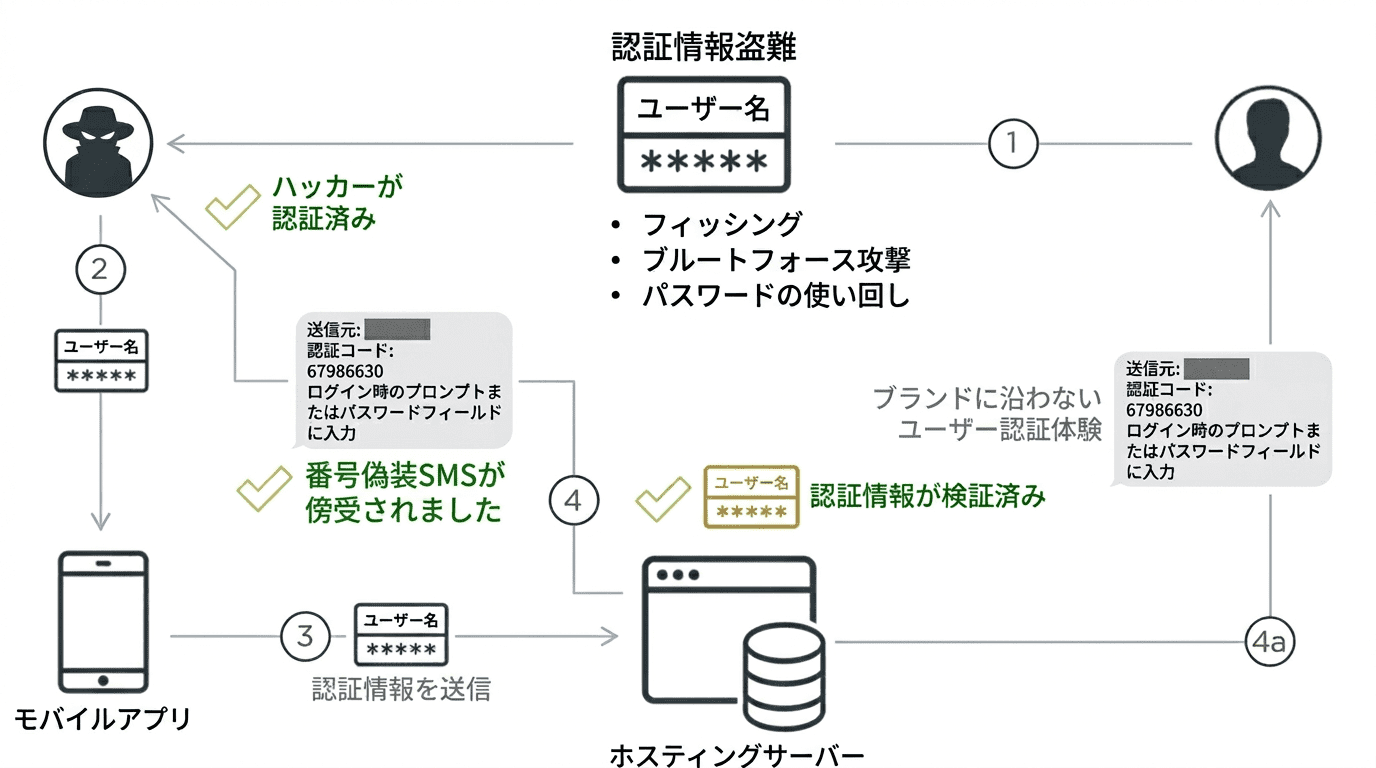

SMS二要素認証の主なリスク

ただし、SMS二要素認証は高い到達性を持つ一方で、攻撃や運用上の弱点がまったくないわけではありません。

SIMスワップ

攻撃者が電話番号を別のSIMへ移されるよう仕向けると、認証コードが第三者に届くリスクがあります。

フィッシング

偽サイトや偽サポート対応を通じて、利用者自身が認証コードを入力・共有してしまうケースがあります。

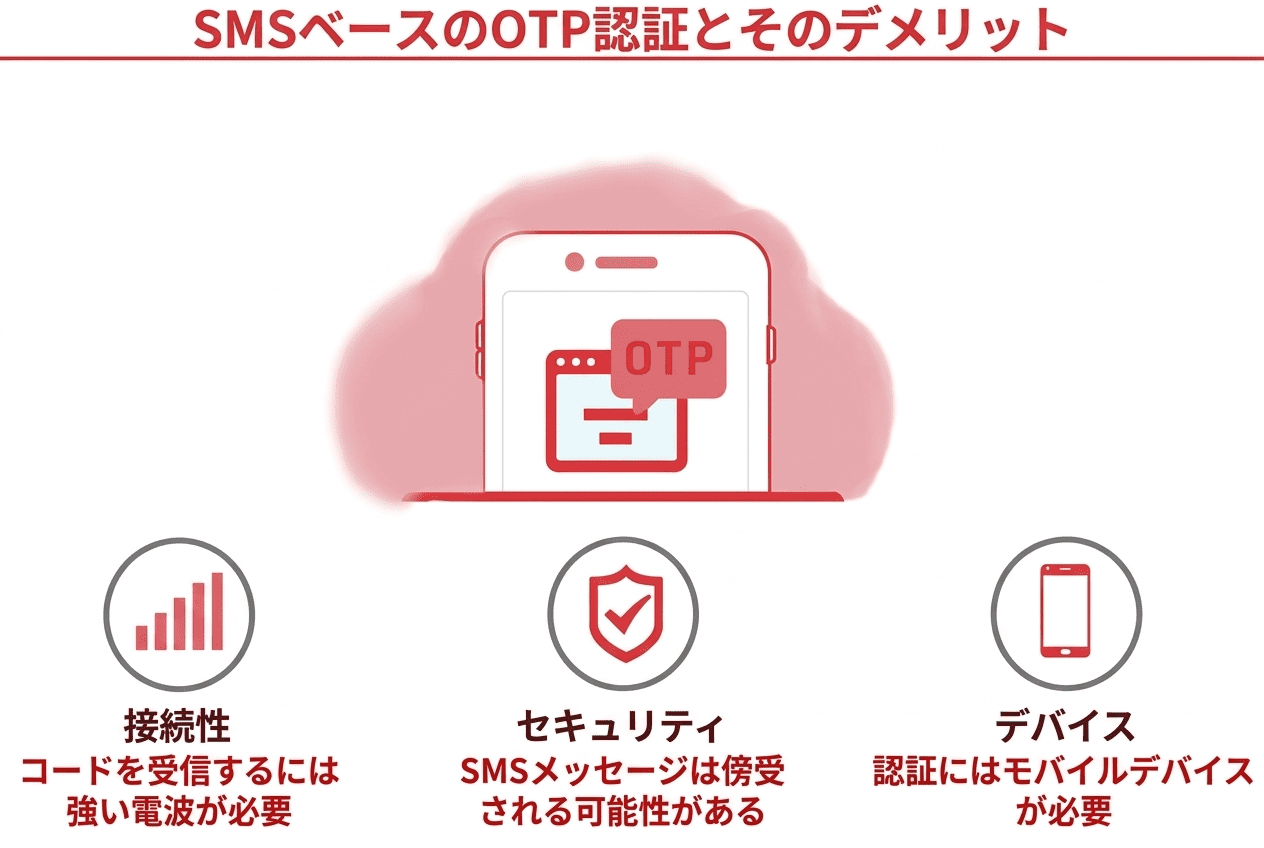

配信遅延・不達

通信状況や国・地域、回線混雑などにより、認証コードの到着が遅れる場合があります。ログイン完了率や決済完了率に影響するため、運用面の対策も重要です。

高リスク用途では限界がある

SMS二要素認証は有効な追加対策ですが、フィッシング耐性の高い方式ではありません。管理者権限の変更、高額決済、重要情報の更新などでは、認証アプリやパスキーも検討したい場面があります。

SMSで十分な場面・補完が必要な場面

| 場面 | SMS二要素認証との相性 | 考え方 |

|---|---|---|

| 会員登録時の本人確認 | 向いている | 電話番号の確認を行いやすく、導入ハードルも低い |

| 通常ログインの補強 | 向いている | パスワード単独より防御層を追加しやすい |

| 不正登録・ボット対策 | 向いている | 実在する電話番号を前提にした確認フローを組みやすい |

| 高額決済・重要権限変更 | 補完が必要 | SMSだけに依存せず、認証アプリやパスキーの併用も検討したい |

| 高いセキュリティ保証が必要な操作 | 補完が必要 | SMSの到達性は高いが、より強い認証方式が適する場合がある |

SMS認証・認証アプリ・パスキーの違い

| 認証方式 | 導入しやすさ | 利用者のわかりやすさ | フィッシング耐性 | 向いている場面 |

|---|---|---|---|---|

| SMS認証 | 高い | 高い | 低め | 登録、通常ログイン、電話番号ベースの本人確認 |

| 認証アプリ(TOTP) | 中程度 | 中程度 | SMSより高い | 継続ログイン保護、セキュリティ重視の運用 |

| パスキー | 中程度 | 高い | 高い | 高セキュリティなログイン、将来の主力認証設計 |

導入しやすさを優先するならSMS認証は有力ですが、フィッシング耐性をより重視するなら、認証アプリやパスキーもあわせて検討するのが現実的です。

法人側では、ユーザー層、利用デバイス、求める安全性、導入コストを見ながら、1つの方式に固定するのではなく、用途ごとに使い分ける設計が現実的です。

法人向け導入チェックリスト

SMS二要素認証を導入する際は、単にコードを送れるかだけでなく、認証完了率と運用品質まで含めて確認することが重要です。

- 到達率と配信速度: 主要国・地域で安定して届けられるか

- APIと実装性: 開発チームが無理なく組み込めるか

- OTP設計: 有効期限、再送回数、試行回数制限を設定できるか

- 不達時の導線: 再送、補助チャネル、サポート案内を設計できるか

- ログと監査: 認証成功率や失敗率を確認できるか

- サポート体制: 障害時や国別運用の相談がしやすいか

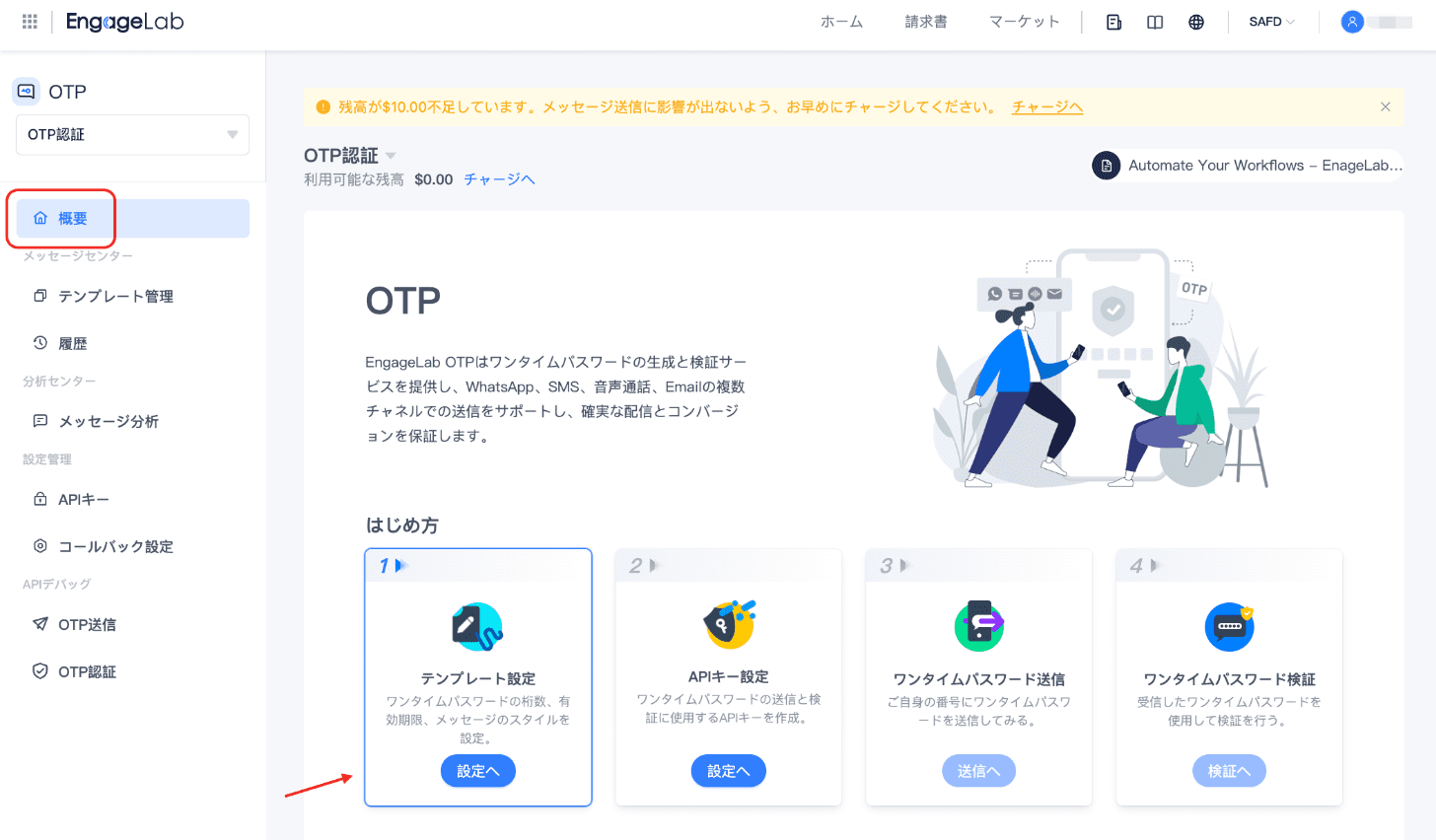

EngageLabでSMS認証を運用するメリット

EngageLabは、SMS認証を法人で安定運用したいチーム向けに、配信基盤、API連携、グローバル運用、サポート体制をまとめて提供しています。

安定した配信基盤

認証コードは、届く速さと安定性が重要です。EngageLabはグローバル配信基盤を活用し、SMS認証の到達率と運用品質の向上を支援します。

実装しやすいAPI連携

REST APIや関連ドキュメントを通じて、登録、ログイン、取引確認などの認証フローへ組み込みやすい構成です。法人向けの導入では、短期間で接続確認や検証を進めやすいことも重要です。

実装イメージを具体的に確認したい場合は、OTP送信APIドキュメントをご覧ください。

認証完了率を意識した運用設計

SMS不達や遅延が起きた場合でも、再送や補助チャネルの案内を含めた運用フローを組みやすく、認証完了率の改善を目指しやすくなります。

なお、補助チャネルは認証完了率を支える運用設計の一部であり、高リスク操作における認証強度の判断は、用途に応じて別途検討することが重要です。

グローバル展開への対応

複数の国・地域でSMS認証を運用する場合にも、ルーティングやサポート体制を含めて検討しやすいのが特長です。

詳しくは EngageLab OTPサービスをご覧ください。

FAQ

SMS二要素認証は安全ですか?

パスワード単独より防御層を追加しやすい一方で、フィッシングやSIMスワップへの注意は必要です。利用者数が多いサービスや電話番号確認には向いていますが、高リスク用途では他方式の併用も検討したい認証方式です。

SMS認証と認証アプリの違いは何ですか?

SMS認証は電話番号宛てにコードを送る方式で、導入しやすく利用者にもわかりやすいのが特長です。認証アプリはSMS回線に依存しないため、より強い認証設計を求める場面で選ばれやすくなります。

認証コードが届かない主な原因は何ですか?

回線混雑、端末の受信状態、国・地域ごとの通信事情、入力した電話番号の誤り、SMS送信基盤側の設定などが主な原因です。そのため、再送設計やサポート導線も導入時に確認しておくことが重要です。

SMS二要素認証だけで十分ですか?

用途によります。会員登録や通常ログインの補強には有効ですが、管理者権限変更、高額決済、重要情報変更などでは認証アプリやパスキーも含めて設計した方が安心です。

まとめ

SMS二要素認証は、導入しやすさと利用者の受け入れやすさに優れた現実的な認証方式です。一方で、すべての場面に最適なわけではなく、リスクや用途に応じた使い分けが欠かせません。

法人としては、「SMSが使えるか」だけでなく、「どの操作にSMSで十分か」「どこから別方式を併用すべきか」という判断で設計するのが重要です。