SMS認証コードは、会員登録、ログイン、パスワード再設定、取引確認など、さまざまなオンラインサービスで利用されています。一方で、このSMS認証の仕組みを悪用し、企業に想定外の送信費用を発生させる不正手口がSMSポンピングです。

SMSポンピングは、SMSトラフィックポンピング、SMSトールフラウド、SMS不正課金などと呼ばれることもあります。とくにSMS OTPやSMS認証を導入しているサービスでは、攻撃の兆候を早期に検知し、送信制御や不正対策を組み合わせることが重要です。

先に結論:

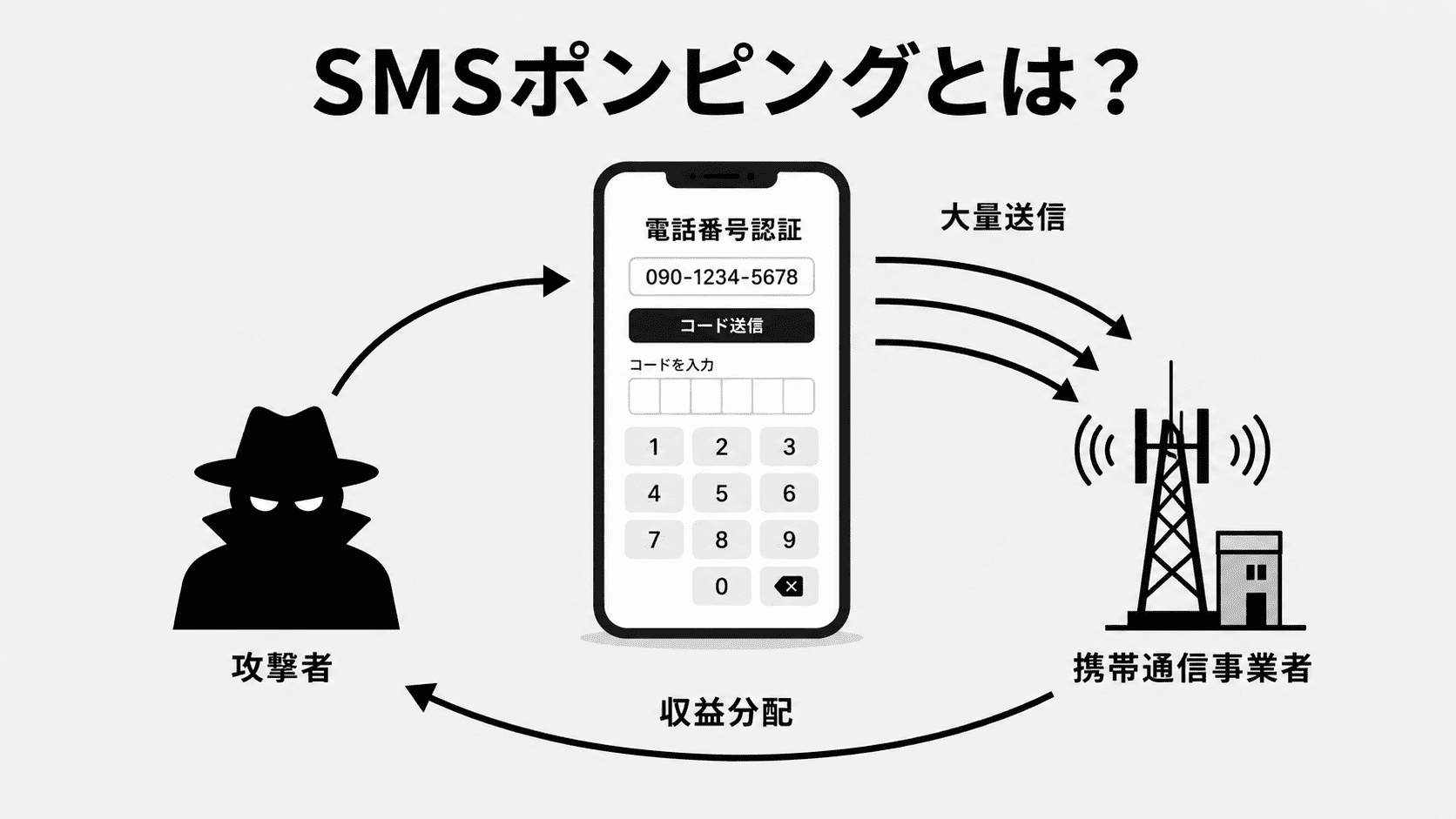

SMSポンピングとは、攻撃者が登録フォーム、ログイン、パスワード再設定などのSMS認証機能を悪用し、高コストな国・地域や攻撃者が管理する電話番号に大量のSMS認証コードを送信させる不正手口です。

企業側には想定外のSMS送信費用が発生し、ユーザーには身に覚えのない認証コードが届くことがあります。対策では、送信回数制限、国・地域別の送信制御、電話番号リスク判定、ボット検知、OTPリクエストの監視を組み合わせることが重要です。

SMSポンピングとは?

SMSポンピングとは、SMS認証コードやワンタイムパスワード(OTP)の送信機能を悪用し、大量のSMSトラフィックを人為的に発生させる不正行為です。

定義

定義

SMSポンピングは、SMSトールフラウドとも呼ばれます。攻撃者が偽の電話番号や高コストな番号帯を使ってSMS認証リクエストを大量に発生させ、企業に不要なSMS送信費用を負担させる不正課金の一種です。

重要なのは、SMSを受け取るユーザーではなく、SMS認証コードを送信するサービス事業者側に送信費用が発生する点です。そのため、攻撃に気づくのが遅れると、短期間で大きな不正課金につながる可能性があります。

SMSポンピングの被害は、単なる送信費用の増加にとどまりません。不審なトラフィックとしてアカウントが制限されたり、本来のユーザーにSMS認証コードが届きにくくなったりする可能性もあります。

SMSポンピングを理解するには、まずSMS認証やOTP(ワンタイムパスワード)の基本的な仕組みを押さえておくと理解しやすくなります。

SMSポンピングの仕組みと狙われやすい機能

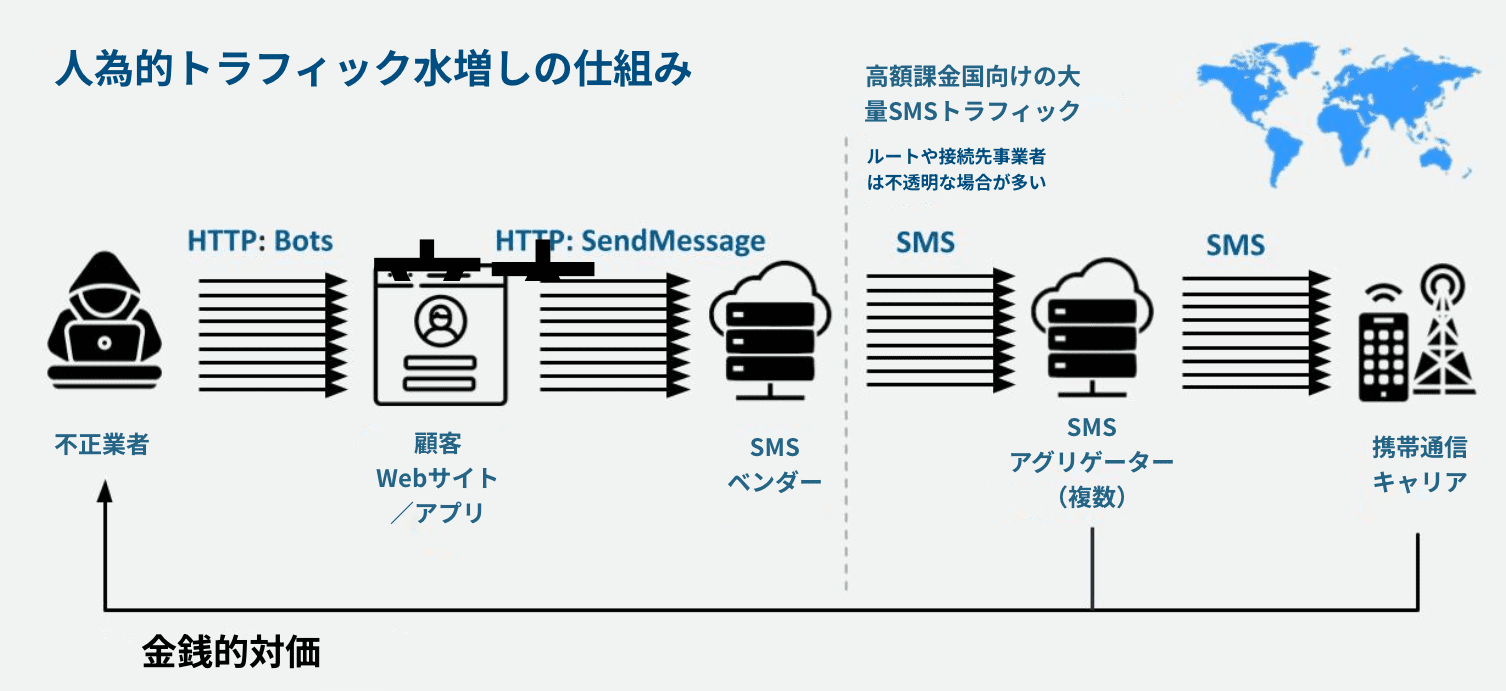

SMSポンピングは、SMS認証コードを自動で送信する仕組みを狙って行われます。代表的な流れは次の通りです。

- 攻撃者が、登録フォームやログイン画面に大量の電話番号を入力する

- サービス側のSMS認証機能が、入力された番号に認証コードを送信する

- 高コストな国・地域や特定の番号帯へのSMS送信が短時間で増加する

- 企業側にはSMS送信費用が発生するが、登録完了や認証成功にはつながらない

- 攻撃者または関係する事業者が、通信料金の一部から不正な利益を得る場合がある

つまり、SMSポンピングでは「SMSを送るだけで企業に費用が発生する」という仕組みが悪用されます。とくに国際SMSや高コストな番号帯に対する送信制御が弱い場合、被害額が短時間で大きくなる可能性があります。

SMSポンピングが狙われやすい機能

SMSポンピングは、SMS認証コードを自動送信する機能で発生しやすくなります。特に、送信回数や国・地域の制御が弱いフォームは標的になりやすいため注意が必要です。

| 狙われやすい機能 | 悪用されるポイント | 確認したい対策 |

|---|---|---|

| 新規会員登録 | ボットが大量の電話番号を入力し、SMS認証コードを連続送信させる | 登録前のボット検知、送信回数制限、国別制限 |

| ログイン・2段階認証 | SMS OTPを繰り返し要求し、送信費用を増やす | 同一番号、同一IP、同一端末単位の制限 |

| パスワード再設定 | 存在する電話番号に対して認証コードを連続送信させる | 再送間隔、試行回数、異常検知アラート |

| キャンペーン・紹介プログラム | 報酬目的の偽アカウント作成とSMS認証が組み合わされる | 紹介報酬の確定前チェック、不正登録検知 |

SMSポンピングによる被害

SMSポンピングの主な被害は、企業側の不正な通信費負担です。ただし、実際の運用では費用以外にも、認証成功率、配信品質、ユーザー体験に影響が出る場合があります。

| 被害の種類 | 内容 |

|---|---|

| SMS送信費用の増加 | 不要なOTP送信が大量に発生し、想定外の請求につながる |

| 認証成功率の低下 | OTP送信数は増えているのに、登録完了やログイン成功につながらない |

| 配信制限・遅延 | 不審なトラフィックとして制限がかかり、正規ユーザーへのSMS配信にも影響する |

| ユーザー体験の悪化 | 身に覚えのないSMS認証コードが届き、ユーザーの不安や問い合わせが増える |

| 運用負荷の増加 | ログ調査、配信停止、請求確認、サポート対応などの追加作業が発生する |

SMSポンピングをログで見分ける方法

SMSポンピングは、通常の送信量が少ない国・地域、似た番号帯、短時間のOTPリクエスト急増として現れることがあります。次のような兆候がある場合は、早めに送信制御や調査を行うことが重要です。

- 通常は送信していない国・地域へのSMS送信が急増している

- 似た電話番号帯に対して、短時間で認証コードが連続送信されている

- OTP送信数は増えているのに、認証成功率や登録完了率が低い

- 同じIP、端末、ASN、プロキシ経由のアクセスから大量のリクエストが発生している

- 使い捨てメールアドレスや不自然なメールドメインによる登録が増えている

- 深夜・早朝など通常の利用時間帯と異なるタイミングで送信が集中している

確認ポイント:

SMS送信数だけでなく、認証成功率、登録完了率、国・地域別の費用、番号帯、IP、端末情報をあわせて確認すると、通常利用と不正トラフィックを切り分けやすくなります。

SMSポンピングを防ぐ企業向け対策

SMSポンピング対策では、単一の施策だけに頼るのではなく、送信前・送信時・送信後の各段階で制御を入れることが重要です。

1. 送信回数と再送間隔を制限する

まずは、同一電話番号、同一IP、同一端末、同一アカウント単位でSMS認証コードの送信回数を制限します。たとえば、短時間に複数回OTPを要求された場合は、再送間隔を長くする、追加認証を求める、一時的に送信を停止するなどの設計が考えられます。

2. 国・地域別の送信制御を行う

サービスの提供対象外となる国・地域には、SMS送信を許可しない設定を行います。海外展開しているサービスでも、実際のユーザー分布とかけ離れた国への送信が急増した場合は、アラートや一時制限を設定しておくと安心です。AWS エンドユーザーメッセージング SMSでも、SMS Pumping対策として国別ルールやユースケース別の制御が紹介されています。詳しくはAWS エンドユーザーメッセージング SMS での不正保護を確認できます。

3. 電話番号のリスク判定を行う

電話番号の形式チェックだけでなく、番号の有効性、国番号、キャリア、VoIP番号、使い捨て番号、リスクの高い番号帯などを確認します。 必要に応じて、電話番号検証やHLR照会を組み合わせることで、不正なOTP送信を抑制しやすくなります。

4. ボット検知を導入する

SMS送信前のフォーム段階で、異常なアクセスや自動化された操作を検知します。CAPTCHAだけでなく、IP、端末、アクセス頻度、行動パターンを組み合わせて判断すると、より実用的な防御になります。Google Cloudも、SMS認証や電話番号認証を狙った不正を検知する仕組みとしてSMS 不正利用を検出して防止する方法を案内しています。

5. リアルタイム監視と費用アラートを設定する

SMS送信数、国・地域別の送信費用、OTP成功率、失敗率、登録完了率を継続的に監視します。通常値から大きく外れた場合にアラートを出すことで、SMSポンピングの被害拡大を早期に止めやすくなります。

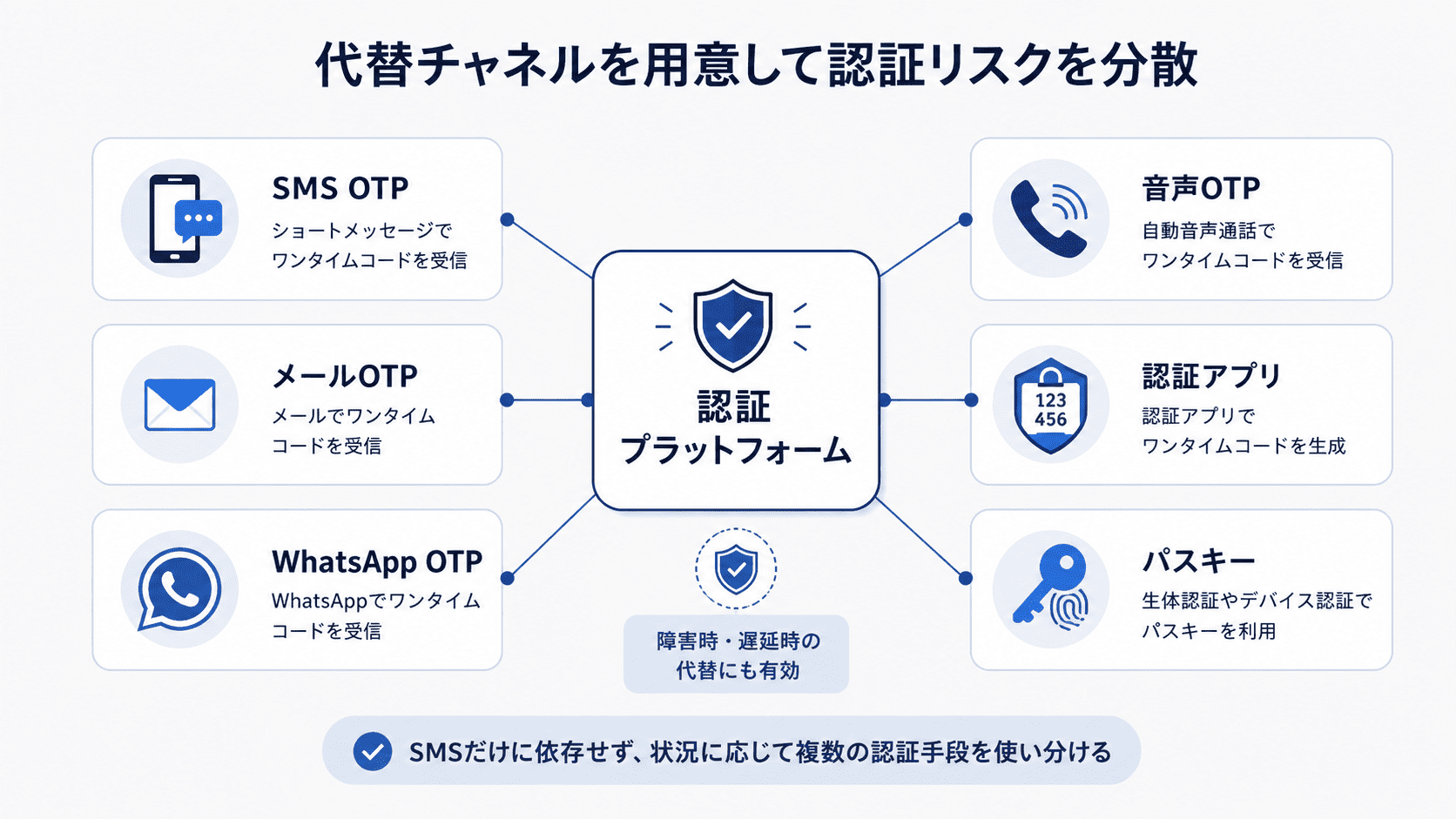

6. 代替チャネルを用意する

すべての認証をSMSだけに依存すると、攻撃時に正規ユーザーへの影響が大きくなる場合があります。メールOTP、WhatsApp OTP、音声OTP、認証アプリ、パスキーなど、リスクやユーザー属性に応じて複数の認証手段を設計することも有効です。

SMSポンピングが疑われる場合の緊急対応

SMS送信量や請求額に不自然な増加が見られた場合は、被害拡大を防ぐために一時的な制御を優先します。

- 通常利用の少ない国・地域へのSMS送信を一時停止する

- 対象フォームのSMS送信回数、再送間隔、IP単位の制限を強化する

- 不審な番号帯、IP、端末、メールドメインをログから抽出する

- SMS配信事業者に連絡し、不正トラフィックの可能性を確認する

- 正規ユーザーへの影響が大きい場合は、メールOTP、WhatsApp OTP、音声OTPなど代替チャネルを案内する

- 攻撃後に、国別送信許可、アラート条件、費用上限、監視ルールを見直す

補足:

緊急時は、すべてのSMS送信を止めるのではなく、攻撃が集中している国・地域、番号帯、フォーム、IP範囲を特定し、正規ユーザーへの影響を最小限に抑えることが重要です。

身に覚えのないSMS認証コードが届いた場合

個人ユーザー側では、身に覚えのない認証コードが一度だけ届くケースと、短時間に大量のSMSが届くケースがあります。どちらの場合も、認証コードを第三者に伝えたり、SMS内のリンクを不用意に開いたりしないことが重要です。

- 認証コードを誰にも共有しない

- SMS内のリンクを不用意に開かない

- 該当サービスの公式サイトやアプリからログイン状況を確認する

- 同じサービスから何度も届く場合は、サービス提供元に報告する

- アカウントに不審なログインがある場合は、パスワード変更やMFA設定を見直す

SMS認証コードが届いたからといって、必ずしもアカウントが乗っ取られたとは限りません。ただし、繰り返し届く場合や、ログイン通知とあわせて発生している場合は、早めに確認することをおすすめします。

SMSポンピング対策で確認したいソリューション機能

SMSポンピング対策を強化する場合は、SMS配信サービスや認証基盤に次のような機能があるかを確認するとよいでしょう。

| 確認項目 | 見るべきポイント |

|---|---|

| 送信制御 | 電話番号、IP、端末、アカウント単位で送信回数を制限できるか |

| 国・地域別制御 | 送信対象国の許可・拒否、費用上限、異常増加のアラートを設定できるか |

| ログ分析 | 送信数、認証成功率、失敗率、国別費用、番号帯を確認できるか |

| 番号リスク判定 | VoIP番号、使い捨て番号、高リスク番号帯を判定できるか |

| 代替チャネル | SMS以外にメール、WhatsApp、音声、認証アプリなどを組み合わせられるか |

| 運用サポート | 不正トラフィック発生時に相談できるサポート体制があるか |

EngageLabでできるSMS認証・OTP運用のリスク対策

EngageLabでは、SMS OTPを含む認証メッセージの送信状況を可視化し、配信状況や失敗率を確認しながら運用できます。SMSだけに依存せず、メール、WhatsApp、音声OTPなど複数チャネルを組み合わせた認証設計にも対応しています。

- SMS、メール、WhatsApp、音声OTPを組み合わせたマルチチャネル認証

- 送信ログ、配信状況、失敗率の確認

- 国・地域や用途に応じた認証チャネル設計

- OTP配信、通知、マーケティングメッセージの一元管理

SMSポンピングに関するFAQ

SMSポンピングとSMSトールフラウドの違いは?

厳密な使われ方は文脈によって異なりますが、どちらもSMS認証やOTP送信を悪用し、不正なSMSトラフィックや通信費を発生させる手口を指すことが多いです。SMSポンピングは「SMS送信量を人為的に増やす行為」、SMSトールフラウドは「通信料金の仕組みを悪用して利益を得る不正」と整理すると理解しやすくなります。

SMSポンピングは個人にも影響がありますか?

主な金銭的被害はSMS送信費用を負担する企業側に発生します。ただし、個人ユーザーにも、身に覚えのない認証コードが届く、SMSが大量に届く、アカウントの不正ログインを疑う必要が出るなどの影響があります。

SMSポンピングはCAPTCHAだけで防げますか?

CAPTCHAは有効な対策の一つですが、それだけで完全に防げるとは限りません。送信回数制限、国・地域別制御、電話番号リスク判定、IP・端末単位の監視、費用アラートなどを組み合わせることが重要です。

どの国へのSMS送信を制限すべきですか?

一律で特定の国を制限するのではなく、自社サービスの提供地域、実際のユーザー分布、国別のSMS単価、過去の不正トラフィック状況をもとに判断します。通常利用がほとんどない国・地域への急激な送信増加は、優先的に確認すべきです。

SMS認証をやめて別の認証方式に移行すべきですか?

SMS認証は多くのユーザーにとって使いやすい認証手段ですが、高リスクな場面ではSMSだけに依存しない設計も検討できます。たとえば、メールOTP、認証アプリ、パスキー、WhatsApp OTP、音声OTPなどを組み合わせることで、セキュリティとユーザー体験のバランスを取りやすくなります。

まとめ

SMSポンピングは、SMS認証やOTP送信の仕組みを悪用し、企業に想定外のSMS送信費用を発生させる不正手口です。新規登録、ログイン、パスワード再設定、紹介プログラムなど、SMS認証コードを自動送信する機能は特に注意が必要です。

対策では、送信回数制限、国・地域別の送信制御、電話番号リスク判定、ボット検知、リアルタイム監視、費用アラートを組み合わせることが重要です。また、SMSだけに依存せず、メール、WhatsApp、音声OTP、認証アプリ、パスキーなどの代替手段を用意しておくことで、攻撃時の影響を抑えやすくなります。

SMSポンピングは、被害が発生してから気づくと対応が後手に回りやすい不正です。早い段階で送信ログや国別費用を可視化し、異常検知と送信制御を設計しておくことが、安定したSMS認証運用につながります。