パスワードレス認証(Passwordless Authentication)とは、ログイン時に固定パスワードを入力せず、パスキー、生体認証、OTP(ワンタイムパスワード)、マジックリンク、認証アプリなどで本人確認を行う認証方式です。

パスワードの記憶、使い回し、漏えい、リセット対応といった課題を減らしながら、ユーザーにとって使いやすいログイン体験を設計しやすい点が特徴です。

ただし、パスワードレス認証といっても方法は一つではありません。パスキーのようにフィッシング耐性を重視する方式もあれば、OTPやマジックリンクのように既存サービスへ組み込みやすい方式もあります。用途やリスクに応じて使い分けることが重要です。

パスワードレス認証とは?

もう少し具体的にいうと、パスワードレス認証は「固定パスワードを覚えて入力する」前提から離れ、端末、認証コード、リンク、生体情報などを使って本人確認を行う考え方です。

ここで重要なのは、パスワードレス認証が特定の1つの技術だけを指す言葉ではない点です。パスキーのように公開鍵暗号を使う方式もあれば、SMSやメールで届くOTPを使う方式、メールリンクを使う方式もあります。

そのため、パスワードレス認証を導入するときは、「どの方式が最も新しいか」だけで判断するのではなく、ユーザーの利用環境、セキュリティ要件、復旧導線、既存システムとの連携を含めて設計することが大切です。

パスワードレス認証が注目される背景

従来のパスワード認証には、いくつかの課題があります。ユーザーは複数のサービスでパスワードを管理する必要があり、覚えやすい文字列を使い回したり、簡単に推測されるパスワードを設定したりすることがあります。

また、パスワードが漏えいした場合、不正ログインやアカウント乗っ取りにつながる可能性があります。フィッシングサイトにパスワードを入力してしまう、過去に流出したパスワードが別サービスで悪用される、といったリスクもあります。

企業側にとっても、パスワード忘れによるリセット対応、ログイン離脱、サポート工数の増加は無視できない課題です。パスワードレス認証は、こうしたパスワード依存の問題を減らしながら、セキュリティとユーザー体験を両立しやすい方法として注目されています。

パスワードレス認証と関連用語の違い

パスワードレス認証は、パスワード認証、二要素認証、パスキーと混同されることがあります。 それぞれの意味と関係を整理すると、違いがわかりやすくなります。

| 項目 | 意味 | パスワードレス認証との関係 |

|---|---|---|

| パスワード認証 | ユーザーIDと固定パスワードで本人確認を行う方式 | パスワードレス認証では、この固定パスワードへの依存を減らす |

| 二要素認証 | パスワードに加えて、OTPや認証アプリなど別の要素を使う方式 | パスワードを併用する場合は、完全なパスワードレスとは限らない |

| パスキー | 公開鍵暗号を使い、端末の生体認証やPINでログインする方式 | パスワードレス認証を実現する代表的な方法の一つ |

| OTP認証 | SMSやメールなどで届く一度限りのコードで本人確認を行う方式 | 固定パスワードの代わりに使う場合、パスワードレス認証の一つとして整理できる |

つまり、パスワードレス認証は「パスワードを使わない本人確認」の総称です。パスキーはその代表的な方法の一つであり、OTP認証やマジックリンクも、固定パスワードの代わりに使う場合はパスワードレス認証の一部として整理できます。

パスワードレス認証の主な種類

パスワードレス認証には複数の方式があります。どの方式が適しているかは、サービスの種類、ユーザーの利用端末、求めるセキュリティレベル、復旧導線の設計によって変わります。

ここでは、代表的なパスワードレス認証の方法を整理します。

1 パスキー

パスキーは、公開鍵暗号を使って本人確認を行う認証方式です。Google Developersのパスキー解説でも説明されているように、ユーザーは指紋認証、顔認証、PINなどで端末上の認証を行い、サービスにログインできます。ユーザーの端末側に秘密鍵を保存し、サービス側には対応する公開鍵を登録する仕組みです。

パスワードそのものを入力しないため、フィッシングやパスワードの使い回しによるリスクを減らしやすい点が特徴です。一方で、端末変更時や紛失時に備えた復旧導線を設計しておく必要があります。

2 生体認証

生体認証は、指紋認証や顔認証など、ユーザー本人の身体的特徴を使って認証する方法です。スマートフォンアプリや端末内ログインでは、ユーザーがパスワードを入力せずに認証できるため、利便性の高い方式として利用されています。

ただし、生体認証は多くの場合、端末内のロック解除や秘密鍵の利用許可として使われます。サービス側の本人確認として利用する場合は、パスキーやアプリ内認証、追加の本人確認フローと組み合わせて設計することが重要です。

3 OTP認証

OTP認証は、一度限り有効な認証コードを使って本人確認を行う方法です。SMS、メール、音声通話、WhatsApp、認証アプリなどを通じてコードを届け、ユーザーが入力したコードをサービス側で照合します。

固定パスワードの代わりにOTPを使う場合、OTP認証はパスワードレス認証の一つとして整理できます。会員登録、ログイン確認、アカウント復旧、決済や重要操作の確認など、既存サービスにも組み込みやすい点が特徴です。

OTPの基本的な仕組みは、 OTPとは?ワンタイムパスワード認証の仕組み で詳しく解説しています。

4 マジックリンク

マジックリンクは、メールなどで届く一度限りのログインリンクをクリックして本人確認を行う方式です。ユーザーはパスワードを入力せずにログインできるため、メールアドレスを中心にアカウント管理を行うサービスで使われることがあります。

操作がシンプルな一方で、メールの到達率、リンクの有効期限、メールアカウント自体の安全性が重要になります。リンクの再利用防止や有効期限の設定も欠かせません。

マジックリンクの詳しい仕組みは、 マジックリンクとは? で解説しています。

5 認証アプリ

認証アプリは、スマートフォンアプリ上で一定時間ごとに変わるコードを生成したり、ログイン承認を行ったりする方式です。Google AuthenticatorやMicrosoft Authenticatorなどが代表例です。

TOTPを使う認証アプリは、SMSが届かない環境でも利用できる場合があり、アカウント保護を強化したい場面で使われます。一方で、初期設定や端末変更時の移行、バックアップコードの管理が必要です。

TOTPやHOTPの違いは、 HOTPとTOTPの違い も参考になります。

6 プッシュ通知認証

プッシュ通知認証は、登録済みのスマートフォンやアプリにログイン承認の通知を送り、ユーザーが承認することで本人確認を行う方式です。業務システム、金融アプリ、継続利用する会員サービスなどで利用されることがあります。

入力操作が少なく、ユーザーにとってわかりやすい一方で、通知疲れや誤承認への対策が必要です。高リスクな操作では、追加の確認やリスク判定と組み合わせる設計が望まれます。

パスワードレス認証の方式比較

それぞれの方式には、向いている場面と注意点があります。導入時は、セキュリティの強さだけでなく、ユーザーの使いやすさ、復旧方法、既存システムとの相性もあわせて確認しましょう。

| 方式 | 仕組み | 向いている場面 | 注意点 |

|---|---|---|---|

| パスキー | 公開鍵暗号を使い、端末の生体認証やPINでログインする | 会員サービス、金融、SaaS、継続利用するアプリ | 端末変更時や復旧導線の設計が必要 |

| 生体認証 | 指紋認証や顔認証などで端末内の認証を行う | スマートフォンアプリ、端末内ログイン | 単体ではサービス側の本人確認にならない場合がある |

| OTP認証 | SMS、メール、音声通話などで届く一度限りのコードを使う | 会員登録、ログイン確認、重要操作の確認 | 不着対策、有効期限、試行回数制限が重要 |

| マジックリンク | メールで届く一度限りのリンクをクリックしてログインする | メールアドレス中心のサービス、SaaS | メール到達率やリンクの有効期限管理が必要 |

| 認証アプリ | アプリで生成されるコードや承認操作を使う | 高セキュリティが必要なアカウント保護 | 初期設定や端末変更時の対応が必要 |

| プッシュ通知認証 | 登録済み端末に承認通知を送り、ユーザーが承認する | 業務システム、金融アプリ、継続利用するサービス | 誤承認や通知疲れへの対策が必要 |

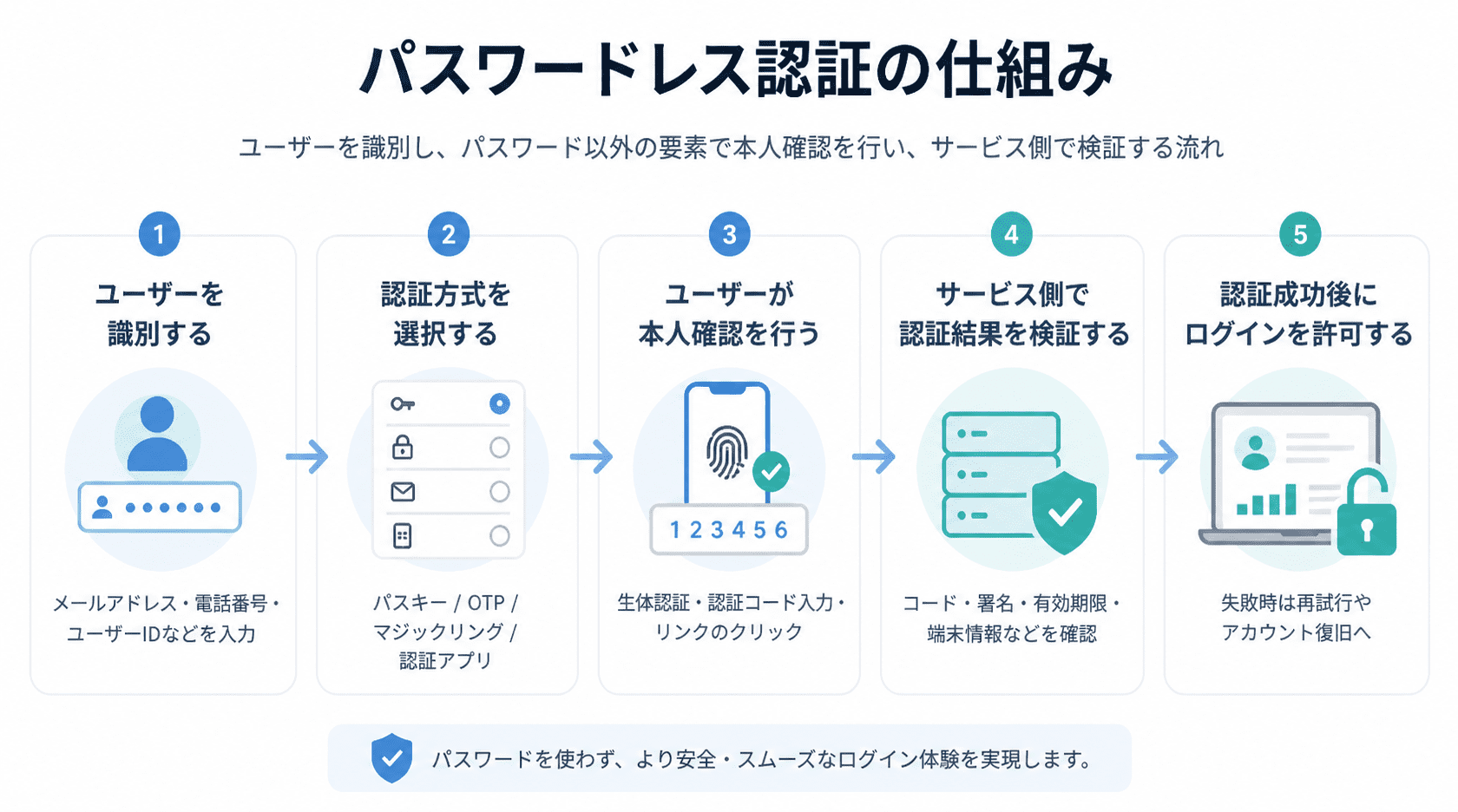

パスワードレス認証の仕組み

パスワードレス認証の具体的な仕組みは、パスキー、OTP、マジックリンク、認証アプリなどの方式によって異なります。ただし、基本的な流れは共通しており、ユーザーを識別し、パスワード以外の認証要素で本人確認を行い、サービス側で検証するという流れになります。

-

1

ユーザーを識別する

ユーザーは、メールアドレス、電話番号、ユーザーIDなどを入力します。サービス側は、その情報をもとに対象アカウントを特定します。 -

2

認証方式を選択する

サービスの設計に応じて、パスキー、生体認証、OTP、マジックリンク、認証アプリ、プッシュ通知認証などの方式を使います。リスクの高い操作では、複数の認証方式を組み合わせる場合もあります。 -

3

ユーザーが本人確認を行う

パスキーであれば端末の生体認証やPINを使い、OTPであればSMSやメールなどで届く認証コードを入力します。マジックリンクの場合は、メールで届いた一度限りのリンクをクリックして本人確認を行います。 -

4

サービス側で認証結果を検証する

サービス側は、入力されたコード、リンクの有効性、端末から送られた署名、認証アプリのコードなどを確認します。有効期限、試行回数、端末情報、不審なアクセス元などもあわせて確認することがあります。 -

5

認証成功後にログインを許可する

検証に成功すると、ユーザーはサービスにログインできます。認証に失敗した場合は、再試行、別チャネルでの確認、アカウント復旧などの導線を用意します。

重要なのは、パスワードレス認証が「パスワードをなくせば終わり」という仕組みではない点です。認証方式ごとの特性を理解し、本人確認、復旧導線、不正アクセス対策を含めて設計する必要があります。

パスワードレス認証は安全か

パスワードレス認証は、固定パスワードの使い回し、推測されやすいパスワード、パスワード漏えいといったリスクを減らしやすい認証方式です。ただし、すべての方式が同じ安全性を持つわけではありません。

安全性は、採用する認証方式、実装方法、ユーザーの利用環境、復旧導線の設計によって変わります。たとえば、パスキーはフィッシング耐性を高めやすい一方で、端末変更時や紛失時の対応が重要です。OTP認証は導入しやすい一方で、有効期限、試行回数制限、不正送信対策、受信チャネルの安全性を考慮する必要があります。

| 方式 | 安全性のポイント | 注意したい点 |

|---|---|---|

| パスキー | 公開鍵暗号を使うため、パスワードの漏えいや使い回しの影響を受けにくい | 端末変更時、紛失時、アカウント復旧時の設計が重要 |

| 生体認証 | 端末上で本人確認を行いやすく、ユーザーの操作負担を減らせる | 端末認証として使われることが多く、サービス側の認証設計と組み合わせる必要がある |

| OTP認証 | 一度限りのコードを使うため、固定パスワードより再利用されにくい | コードの有効期限、試行回数制限、不正送信やSIMスワップ、フィッシング対策が必要 |

| マジックリンク | パスワード入力なしでログインでき、リンクの有効期限を設定できる | メールアカウントの保護、リンクの再利用防止、誤送信対策が重要 |

| 認証アプリ | 一定時間ごとに変わるコードや承認操作でアカウント保護を強化できる | 初期設定、端末変更時の移行、バックアップコードの管理が必要 |

つまり、パスワードレス認証は「パスワードを使わないから自動的に安全」というものではありません。どの方式を選ぶかだけでなく、認証失敗時の制御、復旧方法、不正アクセスの検知、ログ監視まで含めて設計することで、安全性を高めやすくなります。

法人サービスでは、通常ログイン、重要操作、アカウント復旧、決済、管理者操作など、場面ごとに必要なセキュリティレベルが異なります。そのため、1つの方式に固定するのではなく、リスクに応じてパスキー、OTP、認証アプリ、マジックリンクなどを使い分けることが重要です。

パスワードレス認証のメリット

パスワードレス認証のメリットは、パスワード管理の負担を減らしながら、セキュリティとユーザー体験を改善しやすい点にあります。 ただし、効果は採用する方式や実装方法によって異なるため、サービスの目的に合わせて設計することが重要です。

-

パスワードの使い回しリスクを減らせる

固定パスワードを使わない、または依存度を下げることで、他サービスから流出したパスワードを悪用されるリスクを抑えやすくなります。 -

フィッシング対策につながりやすい

パスキーのように公開鍵暗号を使う方式では、偽サイトにパスワードを入力してしまうリスクを減らしやすくなります。 -

ログイン体験を改善しやすい

ユーザーは複雑なパスワードを覚えたり、毎回入力したりする必要がなくなります。生体認証、パスキー、マジックリンクなどを使えば、よりスムーズなログイン導線を設計できます。 -

パスワードリセット対応を減らしやすい

パスワード忘れによる問い合わせや再設定フローを減らせるため、サポート工数の削減につながる場合があります。 -

認証方式を柔軟に組み合わせられる

通常ログインにはパスキー、会員登録にはOTP、アカウント復旧にはメール認証など、用途やリスクに応じて認証方式を使い分けることができます。

パスワードレス認証の注意点・デメリット

パスワードレス認証は便利な仕組みですが、導入すれば自動的にすべての認証課題が解決するわけではありません。 方式ごとの弱点や、ユーザーが利用できなくなった場合の復旧導線まで含めて設計する必要があります。

-

端末変更時・紛失時の復旧導線が必要

パスキーや生体認証、認証アプリは端末に依存する場面があります。スマートフォンの機種変更、紛失、故障時に、ユーザーが安全にアカウントへ戻れる導線を用意する必要があります。 -

方式によってリスクが異なる

OTPは受信チャネルの安全性、マジックリンクはメールアカウントの保護、プッシュ通知認証は誤承認への対策が重要です。どの方式にも注意すべきポイントがあります。 -

既存システムとの連携が必要になる

既存のログイン基盤、会員データベース、認証API、アプリ側の実装と連携する必要があります。導入前に、現在のシステム構成で対応できるかを確認することが大切です。 -

ユーザーへの案内とサポートが欠かせない

新しい認証方式に慣れていないユーザーもいます。初回設定、認証失敗時、端末変更時の案内をわかりやすく用意することで、離脱や問い合わせを減らしやすくなります。 -

すべてのユーザーに同じ方式が合うとは限らない

利用端末、国・地域、通信環境、ユーザーのITリテラシーによって、使いやすい認証方式は変わります。必要に応じて複数の選択肢を用意することが重要です。

パスワードレス認証の利用シーン

パスワードレス認証は、ログインだけでなく、会員登録、重要操作の確認、アカウント復旧、業務システムへのアクセスなど、さまざまな場面で利用されます。ただし、すべての場面で同じ認証方式が最適とは限りません。

利用シーンごとに求められるセキュリティレベルやユーザー体験が異なるため、パスキー、生体認証、OTP、マジックリンク、認証アプリなどを使い分けることが重要です。

金融アプリ

金融アプリでは、不正ログインやなりすましを防ぐために、セキュリティの高い認証設計が求められます。ログイン時にパスキーや生体認証を利用し、送金や登録情報の変更などリスクの高い操作では、OTPや認証アプリによる追加確認を組み合わせるケースもあります。

重要なのは、利便性だけでなく、端末紛失時の復旧、本人確認の再確認、不審なアクセスの検知まで含めて設計することです。

EC・会員サービス

ECサイトや会員サービスでは、ログインのしやすさとアカウント保護の両立が重要です。パスキーやマジックリンクを使えば、ユーザーはパスワードを入力せずにログインできます。

一方で、新規会員登録、電話番号確認、配送先変更、決済前の確認などでは、SMS OTPやメールOTPを使って本人確認を行う方法もあります。購入体験を妨げないように、認証を求めるタイミングを絞ることが大切です。

SaaS・業務システム

SaaSや社内業務システムでは、従業員や管理者のアクセス管理が重要になります。SSO、パスキー、認証アプリ、プッシュ通知認証などを組み合わせることで、パスワード入力の負担を減らしながら、アカウント保護を強化できます。

特に、管理者権限の操作、顧客情報へのアクセス、請求情報の変更などでは、通常ログインよりも高いレベルの本人確認を求める設計が必要です。

予約・会員登録サービス

予約サービスや会員登録フォームでは、ユーザーに負担をかけすぎない認証フローが重要です。メールアドレス確認にはマジックリンクやメールOTP、電話番号確認にはSMS OTPや音声OTPを使うなど、確認したい情報に応じて方式を選びます。

海外ユーザーや訪日客を対象にする場合は、SMSが届きにくい国・地域や通信環境も考慮する必要があります。その場合、メール、音声通話、WhatsAppなどの代替チャネルを用意しておくと、認証離脱を減らしやすくなります。

アカウント復旧

パスワードレス認証では、端末変更や紛失時にユーザーが安全にアカウントへ戻れる導線も重要です。パスキーや認証アプリを使う場合でも、バックアップコード、登録済みメール、電話番号確認、追加の本人確認などを組み合わせる必要があります。

復旧導線が弱いと、正規ユーザーがログインできなくなったり、逆に攻撃者に復旧フローを悪用されたりする可能性があります。そのため、通常ログインだけでなく、復旧時の安全性も含めて設計することが大切です。

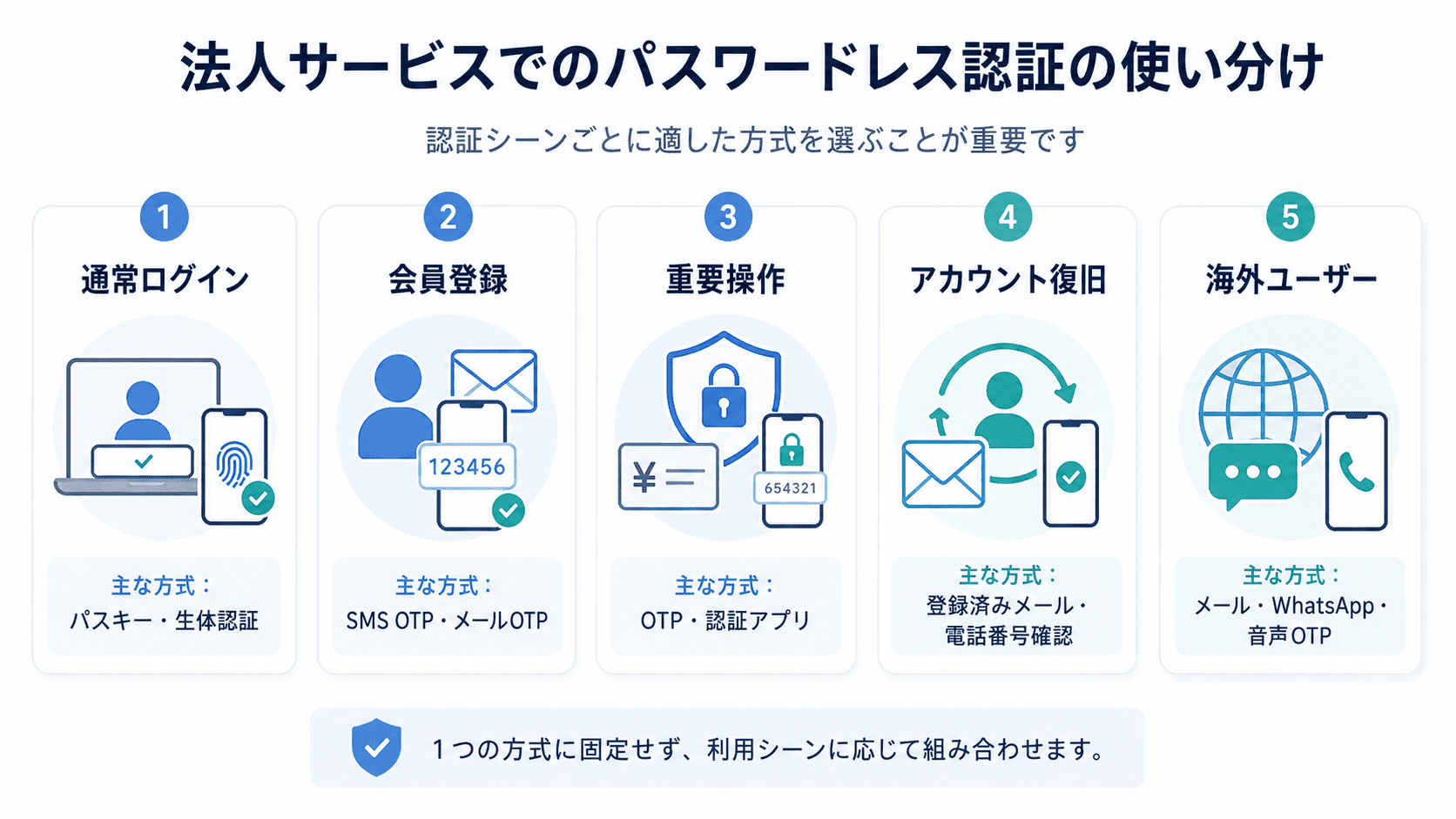

法人サービスでのパスワードレス認証の使い分け

法人サービスでパスワードレス認証を導入する場合、すべての場面に同じ方式を使うのではなく、認証シーンごとに適した方法を選ぶことが重要です。通常ログイン、会員登録、重要操作、アカウント復旧では、求められる安全性やユーザー体験が異なります。

たとえば、日常的なログインではパスキーや生体認証で入力負担を減らし、電話番号確認や重要操作ではOTPを使うなど、複数の方式を組み合わせる設計が現実的です。

| 利用シーン | 使いやすい認証方式 | 設計時のポイント |

|---|---|---|

| 通常ログイン | パスキー、アプリ内生体認証、マジックリンク | ユーザーが頻繁に使うため、入力負担を減らすことが重要。端末変更時の復旧導線もあわせて用意する。 |

| 新規会員登録 | メールOTP、SMS OTP、マジックリンク | メールアドレスや電話番号が本人のものであるかを確認する。登録完了までの離脱を増やさないよう、認証手順は短くする。 |

| 重要操作の確認 | SMS OTP、メールOTP、認証アプリ、プッシュ通知認証 | 決済、送金、登録情報変更、管理者操作などでは、通常ログインより高い確認レベルを設定する。不審なアクセスや端末変更時には追加認証を求める。 |

| アカウント復旧 | 登録済みメール、電話番号確認、バックアップコード | 正規ユーザーが復旧できる一方で、攻撃者に悪用されない設計が必要。復旧時の本人確認は、通常ログインより慎重に設計する。 |

| 海外ユーザー対応 | メールOTP、WhatsApp OTP、音声OTP、SMS OTP | 国・地域や通信環境によって、SMSの到達性やユーザーの利用習慣が異なる。複数チャネルを用意し、認証コードが届かない場合の代替手段を確保する。 |

| 高リスクな管理画面 | パスキー、認証アプリ、プッシュ通知認証 | 管理者権限や機密情報を扱う画面では、利便性よりも安全性を優先する。ログ監視、端末制限、権限管理とあわせて運用する。 |

このように、パスワードレス認証は単一の方式を選ぶだけではなく、ユーザーの行動やリスクに応じて組み合わせる考え方が重要です。特にOTPは、会員登録、電話番号確認、重要操作、アカウント復旧など、既存サービスに組み込みやすい場面で活用しやすい認証方式です。

OTPを使ったパスワードレス認証が向いている場面

OTP認証は、パスワードレス認証を実現する方法の一つです。固定パスワードを入力せず、SMS、メール、音声通話、WhatsApp、認証アプリなどで届く一度限りの認証コードを使って本人確認を行います。

OTPは、既存サービスに組み込みやすく、ユーザーにも比較的なじみのある認証方式です。そのため、すべてのログインをすぐにパスキーへ移行するのが難しい場合でも、会員登録、電話番号確認、重要操作の確認などから段階的に導入しやすい選択肢になります。

| 利用シーン | OTPの使い方 | 設計時のポイント |

|---|---|---|

| 会員登録 | SMS OTPやメールOTPで、電話番号やメールアドレスを確認する | 登録完了までの離脱を増やさないよう、入力手順を短くする |

| ログイン確認 | パスワードの代わり、または追加確認としてOTPを入力する | 通常ログインと高リスクログインで認証レベルを分ける |

| アカウント復旧 | 登録済みメールや電話番号にOTPを送り、本人確認を行う | 攻撃者に復旧フローを悪用されないよう、試行回数や有効期限を制御する |

| 重要操作の確認 | 決済、送金、登録情報変更などの前にOTPで再確認する | 金額、端末変更、不審なアクセスなどに応じて追加認証を求める |

| 海外ユーザー対応 | SMS、メール、音声通話、WhatsAppなど複数チャネルでOTPを届ける | 国・地域ごとの通信環境や利用習慣に応じてチャネルを選ぶ |

ただし、OTPを使えば自動的に安全になるわけではありません。認証コードの有効期限、再送回数、入力失敗時の制御、不正送信対策、フィッシング対策をあわせて設計する必要があります。

また、SMSが届きにくい場合や、海外ユーザーを対象にする場合は、メールOTP、 音声OTP、 WhatsApp OTP などの代替チャネルを用意しておくと、認証離脱を減らしやすくなります。

OTPの基本的な仕組みはOTPとは?ワンタイムパスワード認証の仕組みで詳しく解説しています。SMSを使った本人確認についてはSMS OTP認証も参考になります。

パスワードレス認証を導入するときのポイント

パスワードレス認証を導入する際は、単にパスワード入力をなくすだけでなく、ユーザー体験、セキュリティ、復旧導線、既存システムとの連携をあわせて設計することが重要です。

特に法人サービスでは、通常ログイン、会員登録、重要操作、アカウント復旧、海外ユーザー対応など、認証が必要になる場面ごとに要件が異なります。導入前に、どの場面でどの方式を使うのかを整理しておきましょう。

-

認証シーンを整理する

通常ログイン、会員登録、決済、登録情報変更、アカウント復旧など、どの場面で本人確認が必要かを整理します。 -

ユーザーの利用環境を確認する

利用端末、ブラウザ、アプリの有無、国・地域、通信環境によって、使いやすい認証方式は変わります。 -

リスクに応じて認証方式を分ける

低リスクなログインと、決済・送金・管理者操作のような高リスク操作では、求める認証レベルを分けて設計します。 -

アカウント復旧の導線を用意する

端末変更、紛失、メールアドレス変更、電話番号変更が発生した場合に、正規ユーザーが安全に復旧できる仕組みが必要です。 -

OTPを使う場合は制御ルールを設計する

認証コードの有効期限、再送回数、入力失敗回数、ロック条件、不正送信対策をあらかじめ設計します。 -

複数チャネルを用意する

SMSが届かない場合や海外ユーザーに対応する場合は、メール、音声通話、WhatsAppなどの代替チャネルを用意しておくと認証離脱を減らしやすくなります。 -

導入後のログと失敗率を確認する

認証成功率、失敗率、再送率、不正アクセスの傾向を確認し、必要に応じて認証フローを改善します。

パスワードレス認証は、一度導入して終わりではありません。ユーザー数の増加、海外展開、利用端末の変化、不正アクセスの傾向に合わせて、認証方式や制御ルールを見直していくことが大切です。

OTPを使った本人確認を設計する場合は、SMSだけでなく、メール、音声通話、WhatsAppなど複数チャネルを組み合わせる方法があります。EngageLabでは、SMS OTP、メールOTP、音声OTP、WhatsApp OTPなどを活用し、会員登録、ログイン確認、重要操作、アカウント復旧などの認証フローを設計できます。

パスワードレス認証の一部としてOTPを活用したい場合は、既存システムとの連携方法、配信チャネルの選び方、不正送信対策、海外ユーザー対応をあわせて確認するとよいでしょう。

パスワードレス認証に関するFAQ

パスワードレス認証とは何ですか?

パスワードレス認証とは、ログイン時に固定パスワードを入力せず、パスキー、生体認証、OTP、マジックリンク、認証アプリなどで本人確認を行う認証方式です。 パスワードの記憶や使い回し、漏えいリスクを減らしながら、ユーザーにとって使いやすいログイン体験を設計しやすい点が特徴です。

パスワードレス認証とパスキーの違いは何ですか?

パスワードレス認証は、固定パスワードを使わない本人確認の総称です。 一方、パスキーはその代表的な方法の一つで、公開鍵暗号を使い、端末の生体認証やPINなどでログインします。 つまり、パスキーはパスワードレス認証を実現する具体的な方式の一つです。

OTPはパスワードレス認証に含まれますか?

はい。固定パスワードを使わず、SMSやメールなどで届く一度限りの認証コードで本人確認を行う場合、OTP認証はパスワードレス認証の一つとして整理できます。ただし、OTPはパスキーや生体認証とは仕組みや注意点が異なるため、用途に応じて使い分けることが重要です。

パスワードレス認証は安全ですか?

パスワードレス認証は、固定パスワードの使い回しや漏えいによるリスクを減らしやすい認証方式です。ただし、安全性は採用する方式と実装方法によって異なります。パスキー、OTP、マジックリンク、認証アプリなど、それぞれの特徴を理解し、有効期限、試行回数制限、復旧導線、不正アクセス検知などをあわせて設計する必要があります。

パスワードレス認証のデメリットは何ですか?

主な注意点は、端末変更時や紛失時の復旧導線、既存システムとの連携、ユーザーへの案内、方式ごとのリスク対策です。たとえば、パスキーや認証アプリは端末変更時の対応が必要になり、OTPでは認証コードの有効期限、再送回数、入力失敗回数、不正送信対策を設計する必要があります。

法人サービスではどの方式を選べばよいですか?

通常ログイン、会員登録、重要操作、アカウント復旧、海外ユーザー対応など、認証が必要になる場面ごとに方式を使い分けるのが現実的です。たとえば、継続利用する会員サービスではパスキー、電話番号確認や重要操作ではOTP、メール中心のサービスではマジックリンクを使うなど、ユーザー体験とリスクのバランスを見ながら設計します。

まとめ

パスワードレス認証は、固定パスワードへの依存を減らし、パスキー、生体認証、OTP、マジックリンク、認証アプリなどで本人確認を行う認証方式です。パスワードの記憶、使い回し、漏えい、リセット対応といった課題を減らしながら、ユーザーにとって使いやすいログイン体験を設計しやすくなります。

ただし、パスワードレス認証には複数の方式があり、どれか一つがすべての場面に最適とは限りません。通常ログイン、会員登録、重要操作、アカウント復旧、海外ユーザー対応など、認証シーンごとに必要な安全性やユーザー体験を整理し、適切な方式を選ぶことが重要です。

OTP認証は、パスワードレス認証を実現する方法の一つです。SMS、メール、音声通話、WhatsAppなどを使って一度限りの認証コードを届けることで、会員登録、ログイン確認、重要操作、アカウント復旧などの本人確認に活用できます。

EngageLabでは、SMS OTP、メールOTP、音声OTP、WhatsApp OTPなどを組み合わせた認証フローを設計できます。パスワードレス認証の一部としてOTPを活用したい場合は、利用シーン、配信チャネル、復旧導線、不正送信対策を含めて検討するとよいでしょう。

EngageLabのOTP認証を見る